Los ladrones cibernéticos responsables de distribuir Locky, uno de los azotes ransomware dominantes del presente año, parecen haber iniciado una nueva campaña con un par de diferencias tangibles hechas a su táctica de extorsión. El nuevo sucesor nombrado el Ransomware Bart esta suelto, operando a la vez que la nueva versión del propio Locky. Bart está agregando los valiosos archivos del usuario a archivos ZIP que no pueden ser abiertos a menos que el usuario tenga la contraseña correcta para desbloquear el archivo. La edición renovada del notorio troyano, en su turno, está agregando la extensión .zepto en los objetos revueltos.

¿Qué es el ransomware Zepto?

La reencarnación de Locky contamina computadoras de Windows a través de spam que lleva el lanzador infectado, que es en realidad una entidad JavaScript ofuscada. Obviamente, sus autores han cambiado a una botnet distinta después de que la campaña previa llegó a un declive hace unos pocos meses. El flujo de trabajo comprometido es muy similar a como se veía antes: un usuario sin sospechar recibe un correo electrónico interesante que lo anima a él o ella a abrir el adjunto. La ejecución del ransomware es lo suficientemente furtivo para que la víctima solo note las secuelas.

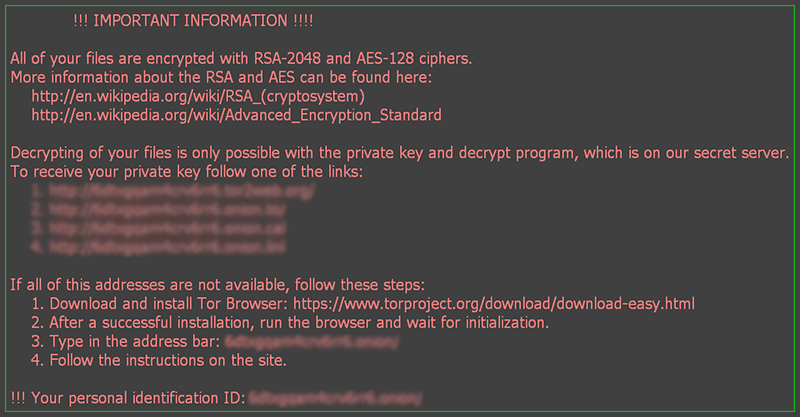

El programa infractor busca silenciosamente por archivos personales en los discos locales de la máquina, removibles y direcciones en red mapeadas. Cuando la lista está completa, el troyano apalanca el cifrado AES-128 para encriptar todos los archivos, y después aplica un criptosistema RSA-2048 para codificar la llave secreta de desencriptado.

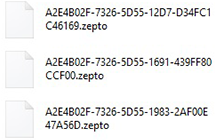

Habiendo realizado la compleja encriptación y manipulación de datos, la infección hace nombres de archivo indiscernibles y concatena la extensión .zepto a cada uno. Como resultado, el objeto de datos aleatorio tiene un nombre similar a D7F6EEBA-D9FC508E-0B2C-82EED365C05D.zepto. También cambia la imagen del escritorio de Windows por _HELP_instructions.bmp y crea un nuevo archivo llamado _HELP_instructions.html dentro de cada folder encriptado, así como dentro del mismo Escritorio. Estas son las instrucciones de secuestro que contienen la ID de identificación personal de la víctima, múltiples enlaces TOR para recibir la clave privada y el siguiente mensaje de advertencia: “Todos tus archivos están encriptados con cifrados RSA-2048 y AES-128”. Los perpetradores siguen diciendo “Desencriptar tus archivos solo es posible con la clave privada y el programa de desencriptado, los cuales están en nuestro servidor privado”.

Cuando la víctima sigue una de las puertas de acceso TOR listada en el documento _HELP_instructions.html (.bmp), terminan en la “Página de desencriptado Locky”. La página está hecha específicamente para enviar pagos a una dirección Bitcoin única y descargar el desencriptador. El rescate que los que amenazan demandan son 0.5 Bitcoins, o aproximadamente 300 dólares. Si la red de una gran empresa cae víctima de este Ransomware, el pago muy seguramente se presuponga en un pago más grande.

El regreso del ransomware Locky es definitivamente malas noticias para la industria de la seguridad y los usuarios finales alrededor del globo. La banda detrás d Él probó ser lo suficientemente ambicioso para tratar y cambiar el estatus quo en la arena de extorsiones, así que la superficie de ataque probablemente será enorme. Aunque no hay un arreglo viable que pudiera restaurar los datos con candado en este punto, algunas técnicas de recuperación pueden ser de ayuda.

¿Cómo remover del virus ransomware Zepto?

Eliminación automática del virus ransomware Zepto

La exterminación de este ramsomware puede conseguirse de forma efectiva con un software de seguridad de confianza. Atenerse a la técnica de limpieza automática asegura que todos los componentes de la infección son eliminados completamente de su sistema.

- y haga que su PC sea comprobado en busca de objetos maliciosos, seleccionando la opción .

- El escaneo mostrará una lista de elementos detectados. Haga clic en Solucionar Amenazas para hacer que el virus y las infecciones relacionadas sean eliminadas de su sistema. Completar esta fase del proceso de limpieza probablemente lleve a la erradicación total de la plaga apropiadamente. Ahora se enfrenta a una dificultad mayor – intentar recuperar sus datos.

Métodos para restaurar archivos encriptados por los archivos .zepto

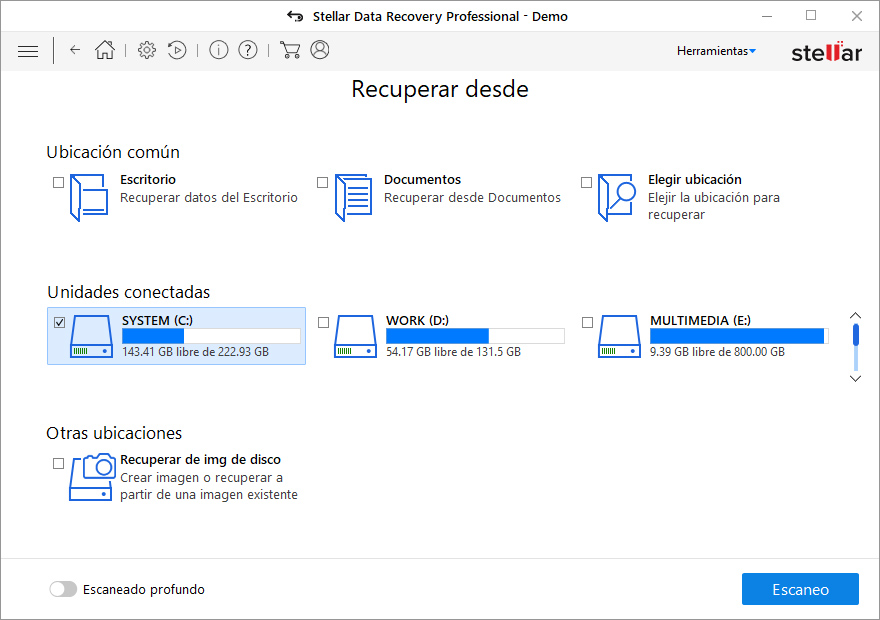

Solución 1: Utilizar software recuperador de archivos

Es importante saber que el ransomware Zepto crea copias de sus archivos y los encripta. Mientras tanto, los archivos originales se eliminan. Hay aplicaciones por ahí que pueden restaurar los datos eliminados. Puede utilizar herramientas como Stellar Data Recovery para este propósito. La versión más nueva del ransomware bajo consideración tiende a aplicar la supresión segura con varias sobrescritura, pero en cualquier caso, este método vale la pena intentarlo.

Es importante saber que el ransomware Zepto crea copias de sus archivos y los encripta. Mientras tanto, los archivos originales se eliminan. Hay aplicaciones por ahí que pueden restaurar los datos eliminados. Puede utilizar herramientas como Stellar Data Recovery para este propósito. La versión más nueva del ransomware bajo consideración tiende a aplicar la supresión segura con varias sobrescritura, pero en cualquier caso, este método vale la pena intentarlo.

Descargar Stellar Data Recovery

Solución 2: hacer uso de copias de seguridad

En primer lugar, esta es una gran manera de recuperar sus archivos. Sin embargo, sólo es aplicable si ha realizado copias de seguridad de la información almacenada en su máquina. Si es así, no deje de beneficiarse de su previsión.

Solución 3: Utilizar copias de volumen de sombra

En caso de que no lo supiera, el sistema operativo crea las llamadas copias de volumen de sombra de cada archivo, siempre y cuando la restauración del sistema esté activada en el equipo. A medida que se crean puntos de restauración a intervalos especificados, también se generan instantáneas de los archivos a medida que aparecen en ese momento. Tenga en cuenta que este método no garantiza la recuperación de las últimas versiones de sus archivos. Sin duda merece la pena un tiro. Este flujo de trabajo es factible de dos maneras: manualmente y mediante el uso de una solución automática. Primero echemos un vistazo al proceso manual.

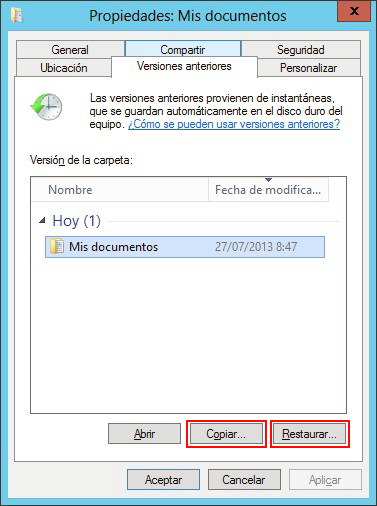

- Utiliza las Versiones anteriores

El sistema operativo de Windows proporciona una opción integrada de recuperar versiones anteriores de los archivos. Que también puede aplicarse a las carpetas. Simplemente haz clic derecho sobre un archivo o carpeta, selecciona Propiedades y pulsa la pestaña llamada Versiones anteriores. Dentro del área de versiones, verás la lista de copias de seguridad del archivo / carpeta, con su tiempo respectivo y con la indicación de la fecha. Selecciona la última entrada y haz clic en Copiar si deseas restaurar el objeto en una nueva ubicación que puedas especificar. Si haces clic en el botón de Restaurar, el elemento será restaurado a su ubicación original.

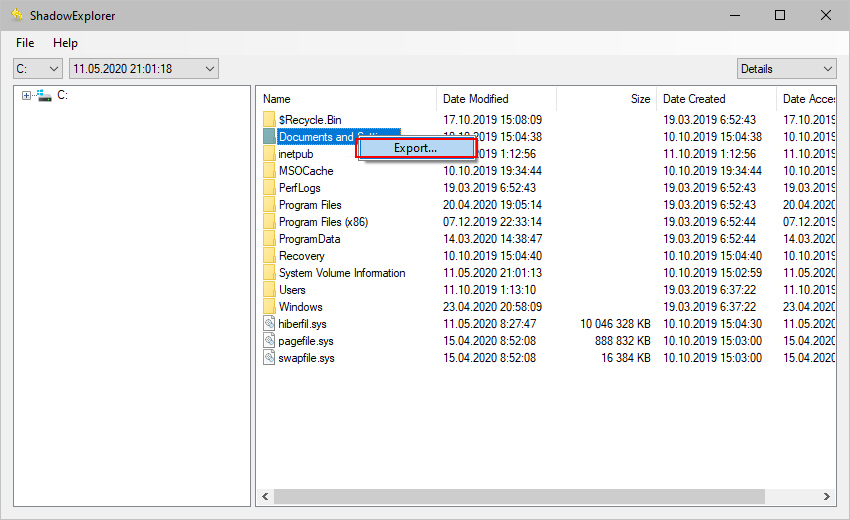

- Aplicar la herramienta ShadowExplorer

Este recurso te permite restaurar las versiones anteriores de los archivos y carpetas en un modo automático en vez de hacerlo manualmente. Para hacer esto, descarga e instala la aplicación the ShadowExplorer. Después de ejecutarla, selecciona el nombre de la unidad y la fecha en que se crearon las versiones del archivo. Haz clic derecho en la carpeta o el archivo de tu interés y selecciona la opción Export. Después, simplemente especifica la ubicación en la que los datos deben ser restaurados.

Verifica si el virus de extensiones .zepto ha sido removido completamente

Una vez más, la eliminación de malware por sí sola no conduce a la descifrado de sus archivos personales. Los métodos de restauración de datos resaltados anteriormente pueden o no hacer el truco, pero el propio ransomware no pertenece dentro de su computadora. Por cierto, a menudo viene con otros programas maliciosos, por lo que definitivamente tiene sentido para escanear repetidamente el sistema con software de seguridad automática para asegurarse de que no queden restos dañinos de este virus y amenazas asociadas dentro del Registro de Windows y otras ubicaciones.