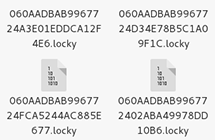

Una nueva cepa ransomware ha golpeado ordenadores a gran escala en los últimos días. Mientras que la mayoría de los usuarios infectados se encuentran actualmente en Alemania, la superficie de ataque parece estar expandiéndose con rapidez rampante. No está claro en este punto, que sindicato criminal cibernético es responsable de estos compromisos, pero el funcionamiento del troyano refleja, evidentemente, las peores prácticas de extorsión digital. Lo que pasa es archivos personales de las víctimas se convierten en cifrada, y sus nombres se convierten en una secuencia galimatías de 32 números y caracteres seguido de la extensión. locky. El sistema operativo orientado identifica estos elementos como Locky archivos que no se pueden abrir sin importar qué software el usuario pueda recurrir.

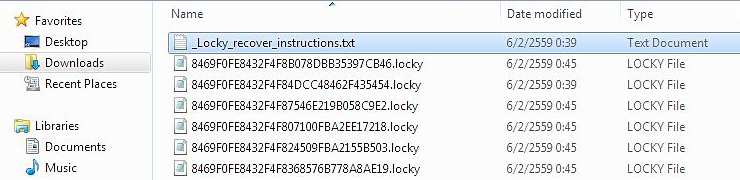

Este ataque se caracteriza también por una serie de atributos distintivos que no sean el sesgo archivo repugnante. El ransomware cambia fondo de escritorio del usuario afectado a un mensaje de advertencia, cuyo texto se reitera en archivos con el nombre _Locky_recover_instructions.txt.Es plural porque el documento TXT antes mencionado se puede encontrar dentro de cada carpeta con una sola explotación elementos bloqueados que solían ser los datos personales de la víctima. Estas son esencialmente las instrucciones de pago de rescates que arrojan luz sobre lo que ocurrió con los archivos y proporcionan un tutorial acerca de las opciones de recuperación.

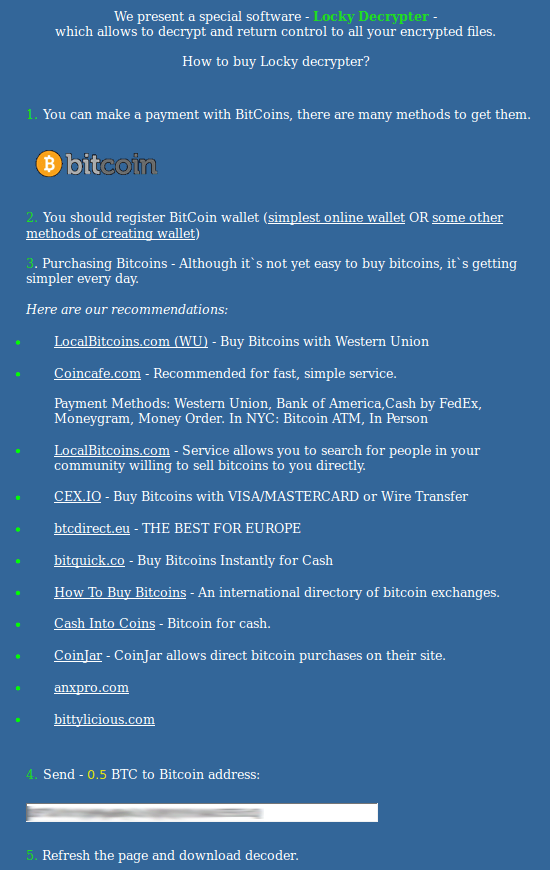

En particular, el mensaje dice:

“!!! Información importante !!!! Todos sus archivos están encriptados con RSA-2048 y sistemas de cifrado AES-128. El descifrado de los archivos sólo es posible con la clave privada y el programa, que se encuentra en nuestro servidor secreto descifrar “.

En pocas palabras, esto significa que la extensión de archivo .locky del virus aprovecha la criptografía asimétrica para cifrar el contenido del archivo y también emplea un cifrado simétrico para codificar los nombres de archivo adecuado.

Como resultado, la víctima no puede ni abrir sus fotos, documentos y videos, ni siquiera determinar qué entrada significa qué archivo en el disco duro. En ese momento, los extorsionadores recomiendan una ‘panacea’, que se afirma que es capaz de decodificar todo a cambio de una tarifa. Se llama el Locky Decrypter. Para utilizar esta herramienta, la persona afligida necesita visitar una puerta de entrada Tor especificada en el archivo _Locky_recover_instructions.txt 0,5 BTC y enviar a una dirección Bitcoin indicada en la página. El uso de la tecnología de cebolla router y el flujo de trabajo sobre el pago criptomoneda son las precauciones que se adopten los delincuentes permanecer en el anonimato y moverse por aplicación de la ley. Por desgracia, la mayoría de estos exactores logran mantenerse en el flojo y seguir acuñando nuevas razas de ransomware.

Propagación del virus .locky se basa en un engaño de ingeniería social. En particular, antes de ser infectado, la mayoría de las personas han recibido mensajes de correo electrónico nocivos titulados “Atención: la factura J-68522931” (las 8 cifras pueden variar). Estos correos electrónicos se hacen pasar por facturas de General Mills, pero no lo son. El documento de Microsoft Word adjunto es el objeto que ejecuta el ransomware tan pronto como el usuario desprevenido lo abre. Exploit kits, que generalmente representan un modo más sofisticado de contaminación, no están involucrados en la campaña .locky por el momento.

No es una buena idea para pagar el rescate y comprar el programa Locky Decrypter. Esto es lo que los cibercriminales insisten en, pero es cierto que no en el interés de cualquier usuario afectado. Dado que este ransomware puede fallar para desactivar el servicio de instantáneas de volumen en la máquina, tiene sentido aplicar un par de técnicas inteligentes con el fin de recuperar los datos cifrados.

¿Cómo eliminar del virus de archivos .locky?

Eliminación automática el virus de la extensión de archivo .locky

La exterminación de este ramsomware puede conseguirse de forma efectiva con un software de seguridad de confianza. Atenerse a la técnica de limpieza automática asegura que todos los componentes de la infección son eliminados completamente de su sistema.

- y haga que su PC sea comprobado en busca de objetos maliciosos, seleccionando la opción .

- El escaneo mostrará una lista de elementos detectados. Haga clic en Solucionar Amenazas para hacer que el virus y las infecciones relacionadas sean eliminadas de su sistema. Completar esta fase del proceso de limpieza probablemente lleve a la erradicación total de la plaga apropiadamente. Ahora se enfrenta a una dificultad mayor – intentar recuperar sus datos.

Consigue cifrado * .locky archivos de nuevo

Solución 1: Utilizar software recuperador de archivos

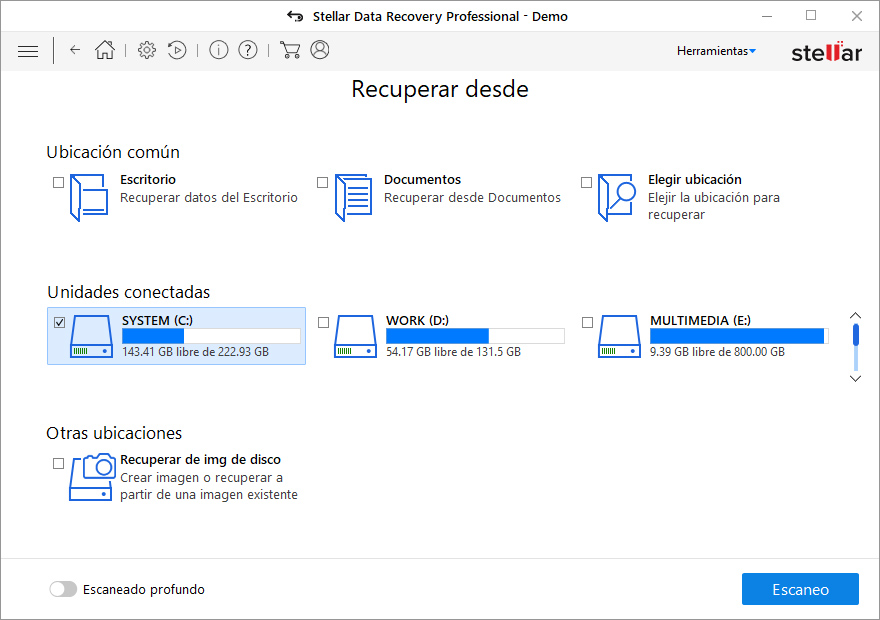

Es importante saber que el ransomware Locky crea copias de sus archivos y los encripta. Mientras tanto, los archivos originales se eliminan. Hay aplicaciones por ahí que pueden restaurar los datos eliminados. Puede utilizar herramientas como Stellar Data Recovery para este propósito. La versión más nueva del ransomware bajo consideración tiende a aplicar la supresión segura con varias sobrescritura, pero en cualquier caso, este método vale la pena intentarlo.

Es importante saber que el ransomware Locky crea copias de sus archivos y los encripta. Mientras tanto, los archivos originales se eliminan. Hay aplicaciones por ahí que pueden restaurar los datos eliminados. Puede utilizar herramientas como Stellar Data Recovery para este propósito. La versión más nueva del ransomware bajo consideración tiende a aplicar la supresión segura con varias sobrescritura, pero en cualquier caso, este método vale la pena intentarlo.

Descargar Stellar Data Recovery

Solución 2: hacer uso de copias de seguridad

En primer lugar, esta es una gran manera de recuperar sus archivos. Sin embargo, sólo es aplicable si ha realizado copias de seguridad de la información almacenada en su máquina. Si es así, no deje de beneficiarse de su previsión.

Solución 3: Utilizar copias de volumen de sombra

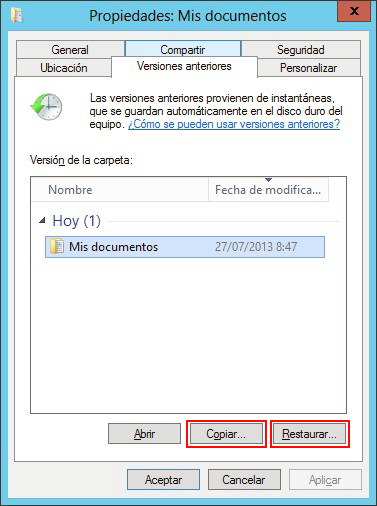

En caso de que no lo supiera, el sistema operativo crea las llamadas copias de volumen de sombra de cada archivo, siempre y cuando la restauración del sistema esté activada en el equipo. A medida que se crean puntos de restauración a intervalos especificados, también se generan instantáneas de los archivos a medida que aparecen en ese momento. Tenga en cuenta que este método no garantiza la recuperación de las últimas versiones de sus archivos. Sin duda merece la pena un tiro. Este flujo de trabajo es factible de dos maneras: manualmente y mediante el uso de una solución automática. Primero echemos un vistazo al proceso manual.

- Utiliza las Versiones anteriores

El sistema operativo de Windows proporciona una opción integrada de recuperar versiones anteriores de los archivos. Que también puede aplicarse a las carpetas. Simplemente haz clic derecho sobre un archivo o carpeta, selecciona Propiedades y pulsa la pestaña llamada Versiones anteriores. Dentro del área de versiones, verás la lista de copias de seguridad del archivo / carpeta, con su tiempo respectivo y con la indicación de la fecha. Selecciona la última entrada y haz clic en Copiar si deseas restaurar el objeto en una nueva ubicación que puedas especificar. Si haces clic en el botón de Restaurar, el elemento será restaurado a su ubicación original.

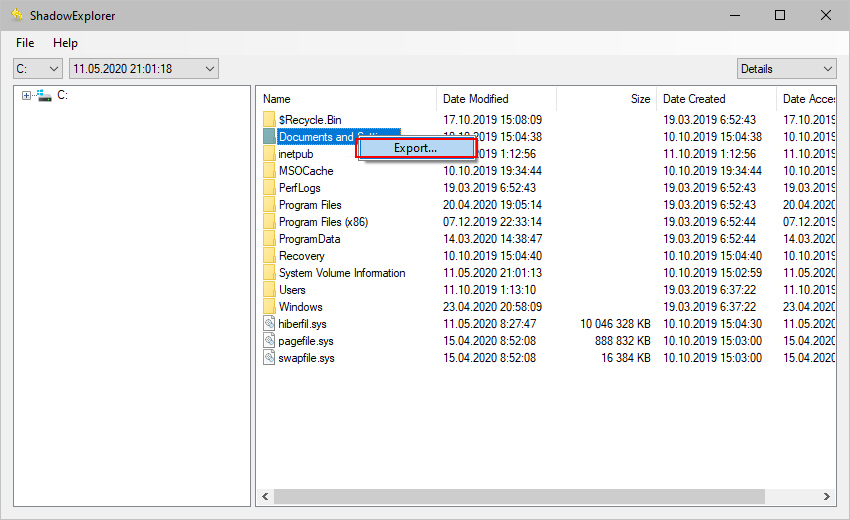

- Aplicar la herramienta ShadowExplorer

Este recurso te permite restaurar las versiones anteriores de los archivos y carpetas en un modo automático en vez de hacerlo manualmente. Para hacer esto, descarga e instala la aplicación the ShadowExplorer. Después de ejecutarla, selecciona el nombre de la unidad y la fecha en que se crearon las versiones del archivo. Haz clic derecho en la carpeta o el archivo de tu interés y selecciona la opción Export. Después, simplemente especifica la ubicación en la que los datos deben ser restaurados.

Verificar los posibles restos del virus de la extensión de archivo .locky

Una vez más, la eliminación de malware por sí sola no conduce a la descifrado de sus archivos personales. Los métodos de restauración de datos resaltados anteriormente pueden o no hacer el truco, pero el propio ransomware no pertenece dentro de su computadora. Por cierto, a menudo viene con otros programas maliciosos, por lo que definitivamente tiene sentido para escanear repetidamente el sistema con software de seguridad automática para asegurarse de que no queden restos dañinos de este virus y amenazas asociadas dentro del Registro de Windows y otras ubicaciones.