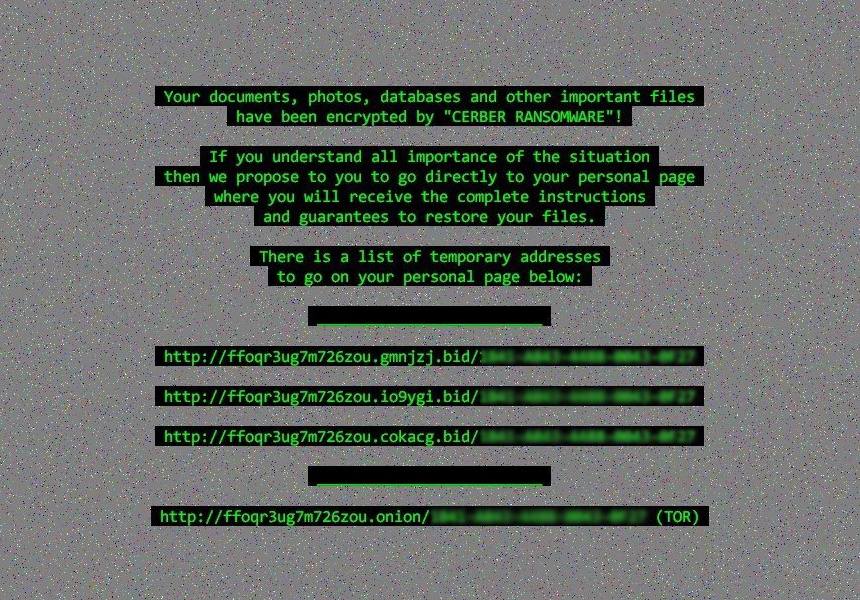

No hay modificaciones extraordinarios realizadas en el prolífico Ceber Ransomware con respecto a actualizaciones. Todavía aprovecha el mismo sistema de cifrado para bloquear los archivos de la víctima. Al igual que antes, cambia el fondo de escritorio en una imagen de color grisáceo con píxeles aleatorios y un texto de advertencia en la fuente verde. Las peculiaridades de su circulación igual se conservan en su estado de ya probada eficacia. Sin embargo, Algunos cambios, bien ejecutados y son digno de mención.

¿Qué es el ransomware Cerber 4?

Mientras que los desarrolladores de Cerber, aparentemente, han decidido no reinventar la rueda y modificar lo que ya funciona a la perfección, la nueva cuarta edición tiene una serie de características que la hacen distinguible de sus tres predecesores. La primera diferencia que salta a la vista es que la infección ha cambiado al uso de extensiones al azar que consisten en cuatro caracteres hexadecimales. Por lo tanto las extensiones toman formas parecidas a .bed5, .bf05, o .a7b6. Estas cadenas se generan de forma única por víctima. Al igual que la anterior iteración de la plaga, la que nos ocupa también codifica los nombres de archivos y los reemplaza con diez símbolos que no tienen ninguna semejanza obvia a los valores originales. En última instancia, un archivo normal llamado report.docx se transformará en algo así como pRvLk9osB0.bed5.

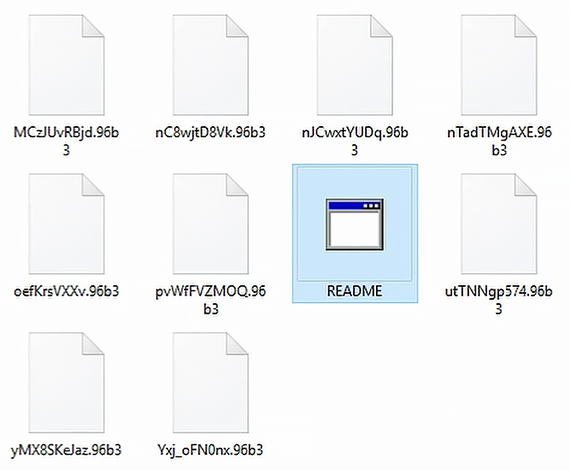

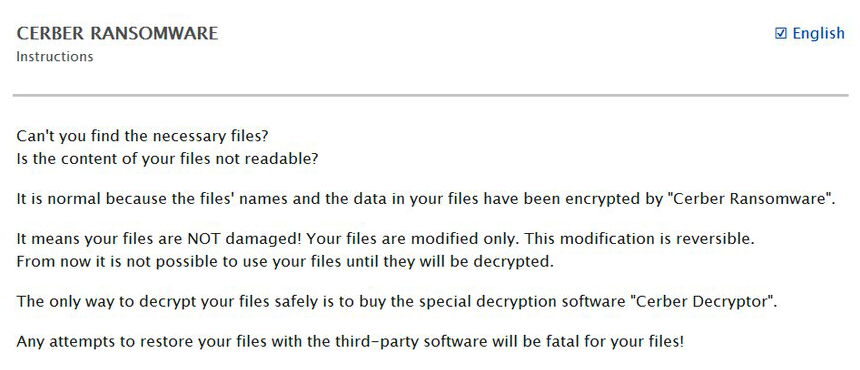

Una distinción más notable es la nota de rescate. Mientras que el precursor creaba tres copias de instrucciones de recuperación, llamadas # HELP DECRYPT #.html (.url, .txt), la variante más reciente de Cerber ransomware sólo se deja caer un archivo llamado README.hta en carpetas con datos cifrados en el escritorio. Estas características manuales seleccionables disponen de trece idiomas y proporcionan direcciones precisas en la restauración de los archivos cifrados descaradamente. Dice: “¿No puede encontrar los archivos necesarios? ¿Es el contenido de los archivos inaccesible? Es normal ya que los nombres de los archivos y los datos de los archivos han sido cifrados por Cerber ransomware”. Después continúa diciendo que los datos no se encuentran dañados y la modificación es reversible.

De acuerdo a README.hta, la herramienta especial llamada Cerber Decryptor es la única manera de descifrar los archivos de forma segura. Se obliga a la víctima a comprar este software en su página personal. Por razones de anonimato, esta página está protegida por Tor, o The Onion Router, por lo tanto, el usuario infectado debe descargar e instalar el Buscador Tor en primer lugar. La página de Cerber Decryptor también tiene un script de selección de idioma y una función de verificación gráfica. Una vez registrada, la víctima podrá ver de nuevo un mensaje de advertencia genérica, la cantidad por el rescate, un reloj en cuenta regresiva, y la dirección Bitcoin de los criminales para los pagos. Dentro de los primeros cinco días, el rescate asciende a 0,1394 BTC, o alrededor de ochenta y cuatro (84USD). Después de cinco días el precio se duplica y por lo tanto llega a 0,2788 BTC, o 169 USD.

El texto en el escritorio establecido por la actualización de Cerber ransomware básicamente duplica las instrucciones proporcionadas en README.hta la nota de rescate y la página de descifrado personal. En él se enumeran varias direcciones URL temporales Tor para visitar el sitio de recuperación. A pesar de todo, esta última actualización no ha introducido ninguna sofisticación importante a esta amenaza desagradable. Sigue siendo la misma Cerber con encriptación irrompible y un comando robusto y de infraestructura controlada. A pesar de que el rescate de los archivos cifrados sólo puede ser factible mediante el pago del rescate, en muchos casos, desde luego, no se pierde nada con probar un par de técnicas de recuperación adicionales.

¿Cómo remover el ransomware Cerber 4?

Eliminación automática del virus Cerber Ransomware

La exterminación de este ramsomware puede conseguirse de forma efectiva con un software de seguridad de confianza. Atenerse a la técnica de limpieza automática asegura que todos los componentes de la infección son eliminados completamente de su sistema.

- y haga que su PC sea comprobado en busca de objetos maliciosos, seleccionando la opción .

- El escaneo mostrará una lista de elementos detectados. Haga clic en Solucionar Amenazas para hacer que el virus y las infecciones relacionadas sean eliminadas de su sistema. Completar esta fase del proceso de limpieza probablemente lleve a la erradicación total de la plaga apropiadamente. Ahora se enfrenta a una dificultad mayor – intentar recuperar sus datos.

Métodos para restaurar archivos cifrados con Cerber 4

Solución 1: Utilizar software recuperador de archivos

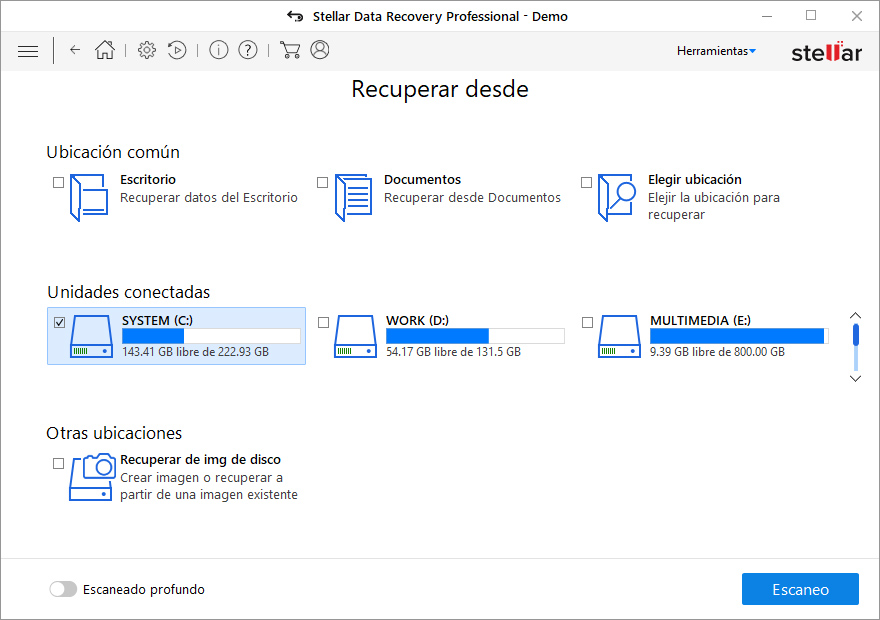

Es importante saber que el ransomware Cerber 4 crea copias de sus archivos y los encripta. Mientras tanto, los archivos originales se eliminan. Hay aplicaciones por ahí que pueden restaurar los datos eliminados. Puede utilizar herramientas como Stellar Data Recovery para este propósito. La versión más nueva del ransomware bajo consideración tiende a aplicar la supresión segura con varias sobrescritura, pero en cualquier caso, este método vale la pena intentarlo.

Es importante saber que el ransomware Cerber 4 crea copias de sus archivos y los encripta. Mientras tanto, los archivos originales se eliminan. Hay aplicaciones por ahí que pueden restaurar los datos eliminados. Puede utilizar herramientas como Stellar Data Recovery para este propósito. La versión más nueva del ransomware bajo consideración tiende a aplicar la supresión segura con varias sobrescritura, pero en cualquier caso, este método vale la pena intentarlo.

Descargar Stellar Data Recovery

Solución 2: hacer uso de copias de seguridad

En primer lugar, esta es una gran manera de recuperar sus archivos. Sin embargo, sólo es aplicable si ha realizado copias de seguridad de la información almacenada en su máquina. Si es así, no deje de beneficiarse de su previsión.

Solución 3: Utilizar copias de volumen de sombra

En caso de que no lo supiera, el sistema operativo crea las llamadas copias de volumen de sombra de cada archivo, siempre y cuando la restauración del sistema esté activada en el equipo. A medida que se crean puntos de restauración a intervalos especificados, también se generan instantáneas de los archivos a medida que aparecen en ese momento. Tenga en cuenta que este método no garantiza la recuperación de las últimas versiones de sus archivos. Sin duda merece la pena un tiro. Este flujo de trabajo es factible de dos maneras: manualmente y mediante el uso de una solución automática. Primero echemos un vistazo al proceso manual.

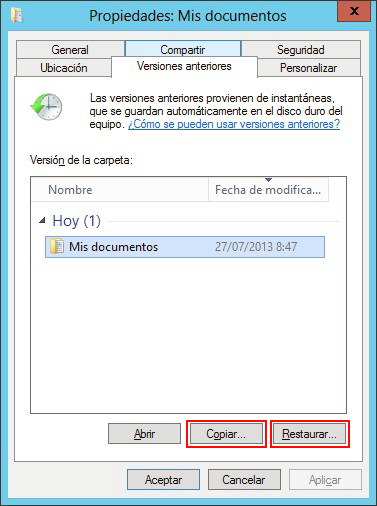

- Utiliza las Versiones anteriores

El sistema operativo de Windows proporciona una opción integrada de recuperar versiones anteriores de los archivos. Que también puede aplicarse a las carpetas. Simplemente haz clic derecho sobre un archivo o carpeta, selecciona Propiedades y pulsa la pestaña llamada Versiones anteriores. Dentro del área de versiones, verás la lista de copias de seguridad del archivo / carpeta, con su tiempo respectivo y con la indicación de la fecha. Selecciona la última entrada y haz clic en Copiar si deseas restaurar el objeto en una nueva ubicación que puedas especificar. Si haces clic en el botón de Restaurar, el elemento será restaurado a su ubicación original.

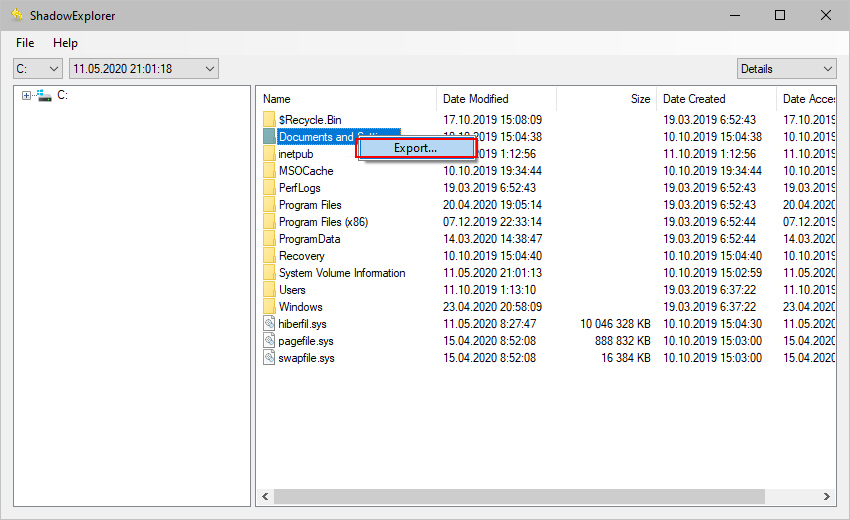

- Aplicar la herramienta ShadowExplorer

Este recurso te permite restaurar las versiones anteriores de los archivos y carpetas en un modo automático en vez de hacerlo manualmente. Para hacer esto, descarga e instala la aplicación the ShadowExplorer. Después de ejecutarla, selecciona el nombre de la unidad y la fecha en que se crearon las versiones del archivo. Haz clic derecho en la carpeta o el archivo de tu interés y selecciona la opción Export. Después, simplemente especifica la ubicación en la que los datos deben ser restaurados.

Compruebe si Cerber 4 ransomware se ha eliminado por completo

Una vez más, la eliminación de malware por sí sola no conduce a la descifrado de sus archivos personales. Los métodos de restauración de datos resaltados anteriormente pueden o no hacer el truco, pero el propio ransomware no pertenece dentro de su computadora. Por cierto, a menudo viene con otros programas maliciosos, por lo que definitivamente tiene sentido para escanear repetidamente el sistema con software de seguridad automática para asegurarse de que no queden restos dañinos de este virus y amenazas asociadas dentro del Registro de Windows y otras ubicaciones.