El malware crypt parece ya estar saturado con una miríada de devastadoras muestras, algunas de las cuales son copias de otros, y algunos presentan singulares características maliciosas. A pesar de esta aparente congestión, están surgiendo nuevas cepas prácticamente cada semana, lo cual obviamente demuestra cómo la alta inversión del retorno de los extorsionistas. Un reciente denominado CryptXXX destaca entre la multitud, porque plantea un riesgo doble para todos los usuarios de Windows que son víctima de ellos. Su impacto abarca tanto el estándar de cifrado de archivo específico de ransomware y una serie de mecanismos de robo de datos. Yendo más allá de la táctica habitual de codificación de archivos, esta infección puede literalmente robar Bitcoins almacenados en el disco duro del equipo destino y obtener los datos personales de las víctimas.

Los usuarios contaminados no se toparan con el nombre CryptXXX como tal en el curso de este ataque cibernético. Esta denominación ha sido asignado a esta plaga determinada por investigadores de malware que analizaron el código apropiado. La cosa es, la parte XXX denota un mal afamados juego también conocido como Pescador, que es muy utilizado por los operadores ransomware para ejecutar su peligroso programa de computadoras.

Muchos de los incidentes de ataques fueron precedidos por los usuarios viendo un video en reproducción en algunos medios de comunicación populares sitios. Esto, evidentemente, no es una coincidencia – los criminales habían comprometido estas páginas web y furtivamente un incrustaron un un enlace dirigido al kit del Pescador. En consecuencia, cada visitante del sitio web corre el riesgo de contraer el ransomware, mientras tengan el software obsoleto en su máquina, y de ahí las vulnerabilidades de seguridad. Este tipo de rutina de contaminación no es perceptible a simple vista, lo que explica por qué la gente sólo descubren que están infectados cuando el daño está hecho.

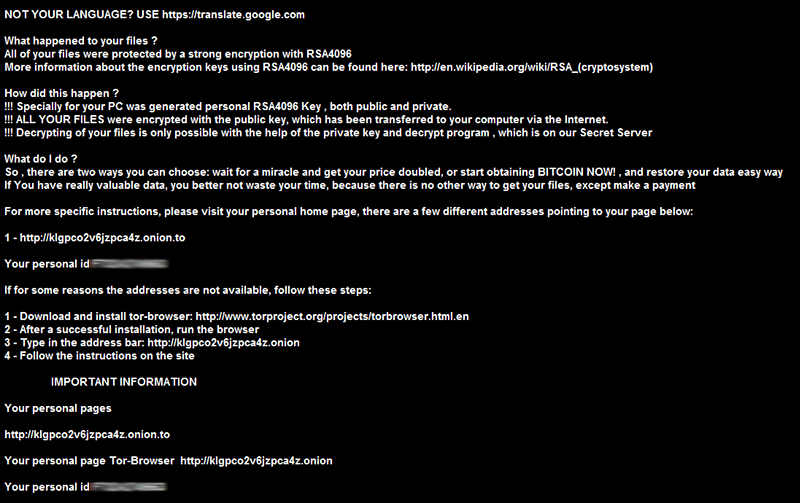

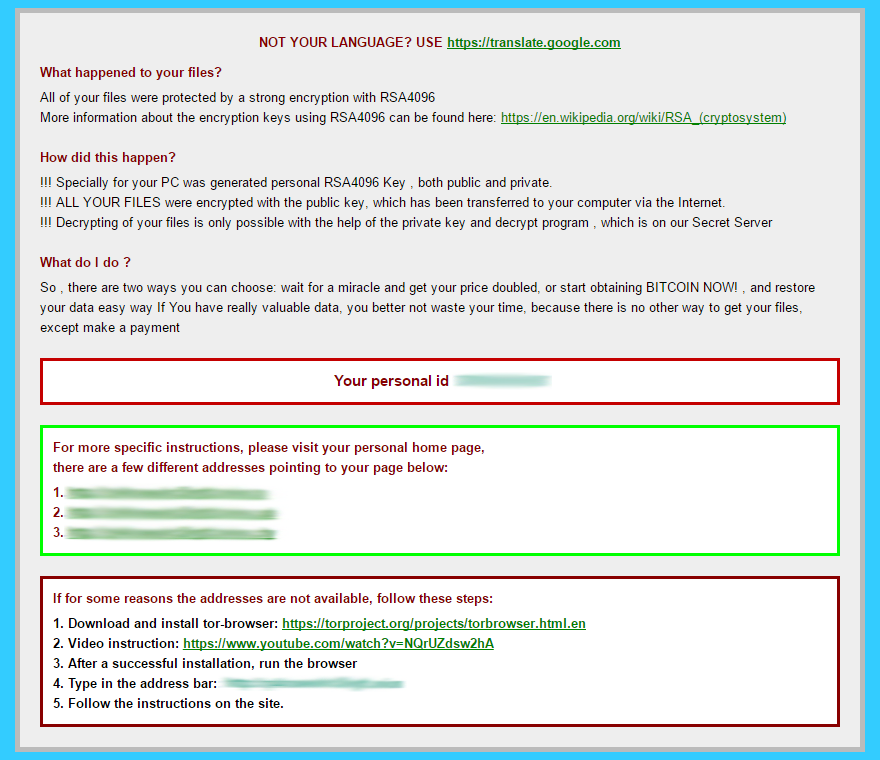

Mientras que las víctimas no verá las menciones de CryptXXX y mensajes de advertencia, lo que definitivamente presenciará es el archivo mutilaciones e instrucciones de rescate. El troyano comienza su ataque mediante la identificación de los archivos personales de los volúmenes del disco duro local, así como de los medios externos y de recursos compartidos de red. Encripta toda esa entidad con criptografía inquebrantable RSA-4096 y concatena la extensión para los nombres de archivos .cryp1. Para explicarle al usuario cómo manejar la difícil situación, CryptXXX crea 3 documentos diferentes manteniendo las instrucciones paso-a-paso de rescate. Estos son de_crypt_readme.html, de_crypt_readme.txt y de_crypt_readme.bmp. El último se ajusta forzosamente como fondo de escritorio. Por cierto, el proceso de cifrado de datos en dispositivos de almacenamiento que estén conectados a la estación de trabajo tiene lugar a algún tiempo después de que el virus ha cifrado los archivos almacenados localmente. Lo más probable es que se trate de un intento de confundir la página web específica que se convirtió en un punto de entrada para la infección.

Los malhechores exigen que el usuario les de 500 dólares para recuperar todos los archivos. Este importe se presentará en Bitcoins (aproximadamente 1,2 BTC) a través de una web de Tor titulado Servicio Descifrado. Pero una vez más, ese no es el único precio que las víctimas pueden tener que pagar – su privacidad está en juego. La Ransomware CryptXXX obtiene los privilegios suficientes en el sistema para recolectar los documentos privados e incluso minas de Bitcoins. A fin de mitigar los daños y reactivar los datos, los usuarios deben abstenerse a las mejores prácticas de solución de problemas ransomware.

¿Cómo eliminar de virus de archivos .cryp1?

Eliminar Ransomware CryptXXX con un limpiador automático

La exterminación de este ramsomware puede conseguirse de forma efectiva con un software de seguridad de confianza. Atenerse a la técnica de limpieza automática asegura que todos los componentes de la infección son eliminados completamente de su sistema.

- y haga que su PC sea comprobado en busca de objetos maliciosos, seleccionando la opción .

- El escaneo mostrará una lista de elementos detectados. Haga clic en Solucionar Amenazas para hacer que el virus y las infecciones relacionadas sean eliminadas de su sistema. Completar esta fase del proceso de limpieza probablemente lleve a la erradicación total de la plaga apropiadamente. Ahora se enfrenta a una dificultad mayor – intentar recuperar sus datos.

Obtenga los archivos cifrados de vuelta

Solución 1: Utilizar software recuperador de archivos

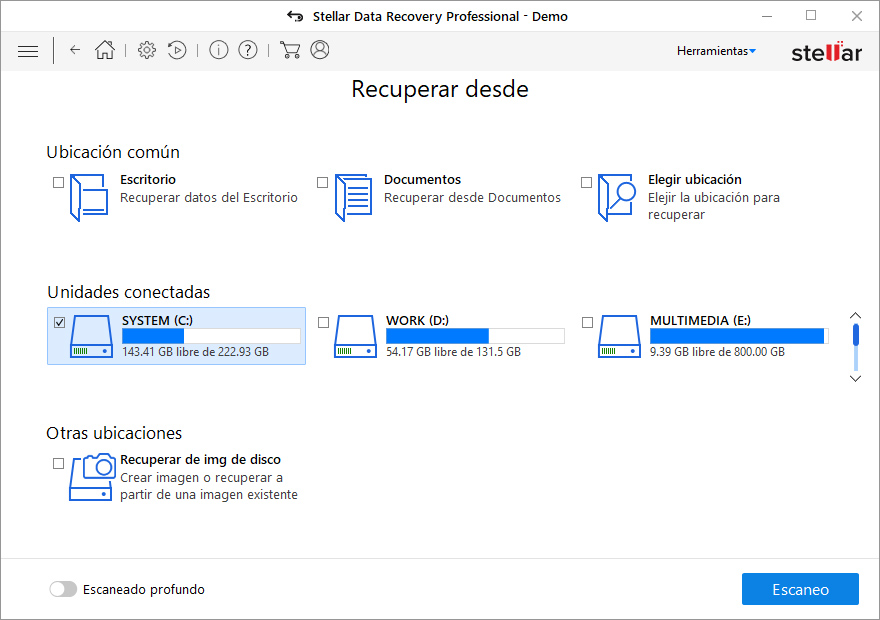

Es importante saber que el ransomware CryptXXX 3.0 crea copias de sus archivos y los encripta. Mientras tanto, los archivos originales se eliminan. Hay aplicaciones por ahí que pueden restaurar los datos eliminados. Puede utilizar herramientas como Stellar Data Recovery para este propósito. La versión más nueva del ransomware bajo consideración tiende a aplicar la supresión segura con varias sobrescritura, pero en cualquier caso, este método vale la pena intentarlo.

Es importante saber que el ransomware CryptXXX 3.0 crea copias de sus archivos y los encripta. Mientras tanto, los archivos originales se eliminan. Hay aplicaciones por ahí que pueden restaurar los datos eliminados. Puede utilizar herramientas como Stellar Data Recovery para este propósito. La versión más nueva del ransomware bajo consideración tiende a aplicar la supresión segura con varias sobrescritura, pero en cualquier caso, este método vale la pena intentarlo.

Descargar Stellar Data Recovery

Solución 2: hacer uso de copias de seguridad

En primer lugar, esta es una gran manera de recuperar sus archivos. Sin embargo, sólo es aplicable si ha realizado copias de seguridad de la información almacenada en su máquina. Si es así, no deje de beneficiarse de su previsión.

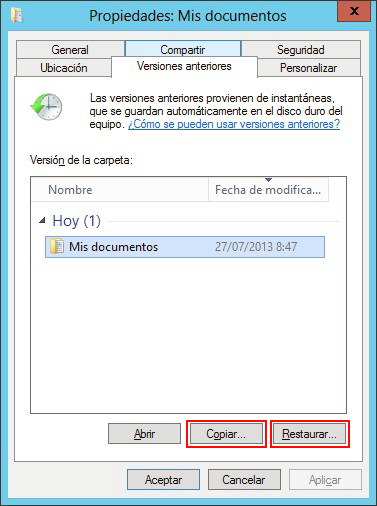

Solución 3: Utilizar copias de volumen de sombra

En caso de que no lo supiera, el sistema operativo crea las llamadas copias de volumen de sombra de cada archivo, siempre y cuando la restauración del sistema esté activada en el equipo. A medida que se crean puntos de restauración a intervalos especificados, también se generan instantáneas de los archivos a medida que aparecen en ese momento. Tenga en cuenta que este método no garantiza la recuperación de las últimas versiones de sus archivos. Sin duda merece la pena un tiro. Este flujo de trabajo es factible de dos maneras: manualmente y mediante el uso de una solución automática. Primero echemos un vistazo al proceso manual.

- Utiliza las Versiones anteriores

El sistema operativo de Windows proporciona una opción integrada de recuperar versiones anteriores de los archivos. Que también puede aplicarse a las carpetas. Simplemente haz clic derecho sobre un archivo o carpeta, selecciona Propiedades y pulsa la pestaña llamada Versiones anteriores. Dentro del área de versiones, verás la lista de copias de seguridad del archivo / carpeta, con su tiempo respectivo y con la indicación de la fecha. Selecciona la última entrada y haz clic en Copiar si deseas restaurar el objeto en una nueva ubicación que puedas especificar. Si haces clic en el botón de Restaurar, el elemento será restaurado a su ubicación original.

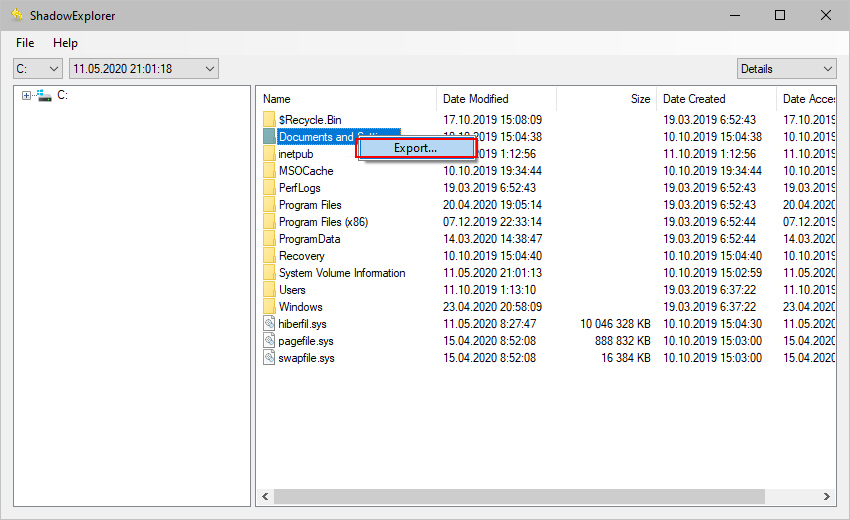

- Aplicar la herramienta ShadowExplorer

Este recurso te permite restaurar las versiones anteriores de los archivos y carpetas en un modo automático en vez de hacerlo manualmente. Para hacer esto, descarga e instala la aplicación the ShadowExplorer. Después de ejecutarla, selecciona el nombre de la unidad y la fecha en que se crearon las versiones del archivo. Haz clic derecho en la carpeta o el archivo de tu interés y selecciona la opción Export. Después, simplemente especifica la ubicación en la que los datos deben ser restaurados.

Verificar los posibles restos de ransomware CryptXXX

Una vez más, la eliminación de malware por sí sola no conduce a la descifrado de sus archivos personales. Los métodos de restauración de datos resaltados anteriormente pueden o no hacer el truco, pero el propio ransomware no pertenece dentro de su computadora. Por cierto, a menudo viene con otros programas maliciosos, por lo que definitivamente tiene sentido para escanear repetidamente el sistema con software de seguridad automática para asegurarse de que no queden restos dañinos de este virus y amenazas asociadas dentro del Registro de Windows y otras ubicaciones.