Existen amenazas informáticas que ya no representan un riesgo una vez eliminadas. En contraste con esta abrumadora mayoría, incluso después de que un troyano de rescate sea eliminado, sus efectos perseveran. Los archivos afectados por el ransomware de CryptoLocker no son recuperables a menos que la víctima acepte los términos impuestos de la compra y envíe dinero a los extorsionistas. En algunos casos, sin embargo, restaurar los datos es factible más allá de eso. Continúe leyendo para aprender nuevos detalles sobre este asunto.

¿Qué es el virus Cryptolocker?

La historia de CryptoLocker está acompañada de teorías de conspiración y complejidad. Esta cepa fue lanzada originalmente en 2013 y fue una de las pocas infecciones viables de su tipo en ese momento. La escandalosa campaña llamó la atención de las autoridades, lo que dio lugar a su retirada menos de un año después. La botnet de Gameover ZeuS, que era responsable de la distribución del virus en cuestión, se extinguió y se esperaba que el problema se resolviera finalmente. Sin embargo, el alivio resultó temporal. Los usuarios de ordenadores de todo el mundo siguen sufriendo las consecuencias de los ataques de CryptoLocker. La explicación de esto es la aparición de varias copias que se encontraron con un origen diferente.

Las iteraciones contemporáneas (Cryptolocker 2017) de esta plaga hacen exactamente lo mismo: Se propagan con archivos adjuntos de correo electrónico, cifran los archivos personales de las víctimas y exigen una tasa por el descifrado. La distribución parece bastante trivial: Un usuario recibe un mensaje por correo electrónico que suplanta a una organización de buena reputación. Este correo electrónico contiene un archivo adjunto enmascarado como algo inocuo e interesante, por ejemplo, un aviso de entrega confidencial o una nómina en Excel. En el momento en que se abre este archivo es cuando comienza el compromiso.

El troyano busca datos en el disco físico y en las unidades de red mapeadas, en particular los archivos con extensiones predominantes, como .jpg, .pdf, .doc, .xls, .psd, etc. Cada objeto se cifra con el estándar RSA. La clave de cifrado denominada “pública” se genera y se mantiene en el PC, y la clave “privada” de descifrado se envía al servidor de Comando y Control de los estafadores. El ransomware también intenta eliminar todas las copias fantasmas de archivos para que la actividad de recuperación asociada sea ineficaz. Se descubrió que la variante reciente de esta amenaza de rescate finaliza archivos con la extensión .micro.

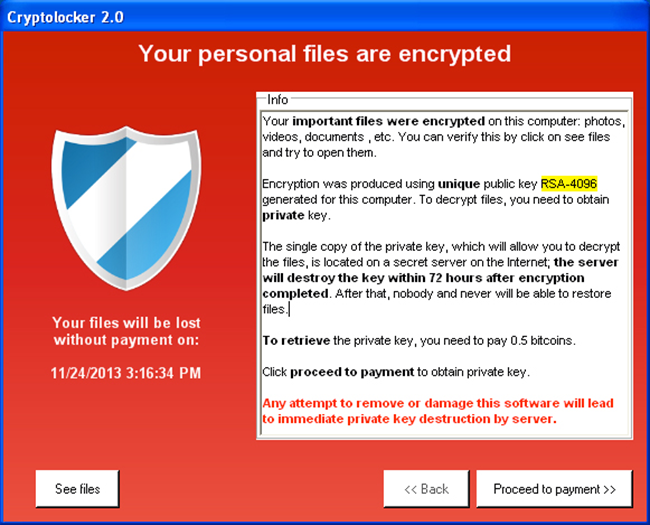

A continuación, el software malicioso abre una interfaz que dice “Sus archivos personales están cifrados”. La pantalla de advertencia continúa indicando lo siguiente: “El cifrado se generó utilizando la clave pública RSA-4096 generada para este equipo. Para descifrar archivos, necesita obtener la clave privada”. La víctima tiene un lapso de tiempo de 72 horas para pagar 0.5 BTC y conseguir realizar el descifrado. En caso de que el plazo no se cumpla, los operadores de CryptoLocker amenazan con destruir la clave privada y, por tanto, hacer que la información sea irrecuperable. Por cierto, el apetito de los estafadores parece haberse reducido ya que las ediciones anteriores de su malware extorsionaban con 2 Bitcoins, que son unos 700 USD. Sin embargo, incluso aunque la cantidad actual es 4 veces menor, no es un placer pagarla.

Los archivos de instrucciones de rescate específicas son atributos adicionales de esta infección. El troyano crea los siguientes documentos en el escritorio y en todas las carpetas, siempre y cuando contengan archivos bloqueados: HOW_TO_RECOVER_FILES.html y HOW_TO_RECOVER_FILES.txt. Estos básicamente repiten la misma información que la GUI principal – Pagar Bitcoins, obtener la clave, descifrar los datos. Con todo, enviar dinero es la última cosa que hacer. Antes incluso de reflexionar sobre el pago, no dejen de probar las técnicas que pueden molestar a los ciberdelincuentes.

¿Cómo remover del virus ransomware CryptoLocker?

Eliminación automática de CryptoLocker

La exterminación de este ramsomware puede conseguirse de forma efectiva con un software de seguridad de confianza. Atenerse a la técnica de limpieza automática asegura que todos los componentes de la infección son eliminados completamente de su sistema.

- y haga que su PC sea comprobado en busca de objetos maliciosos, seleccionando la opción .

- El escaneo mostrará una lista de elementos detectados. Haga clic en Solucionar Amenazas para hacer que el virus y las infecciones relacionadas sean eliminadas de su sistema. Completar esta fase del proceso de limpieza probablemente lleve a la erradicación total de la plaga apropiadamente. Ahora se enfrenta a una dificultad mayor – intentar recuperar sus datos.

Métodos para restaurar los archivos cifrados por CryptoLocker

Solución 1: Utilizar software recuperador de archivos

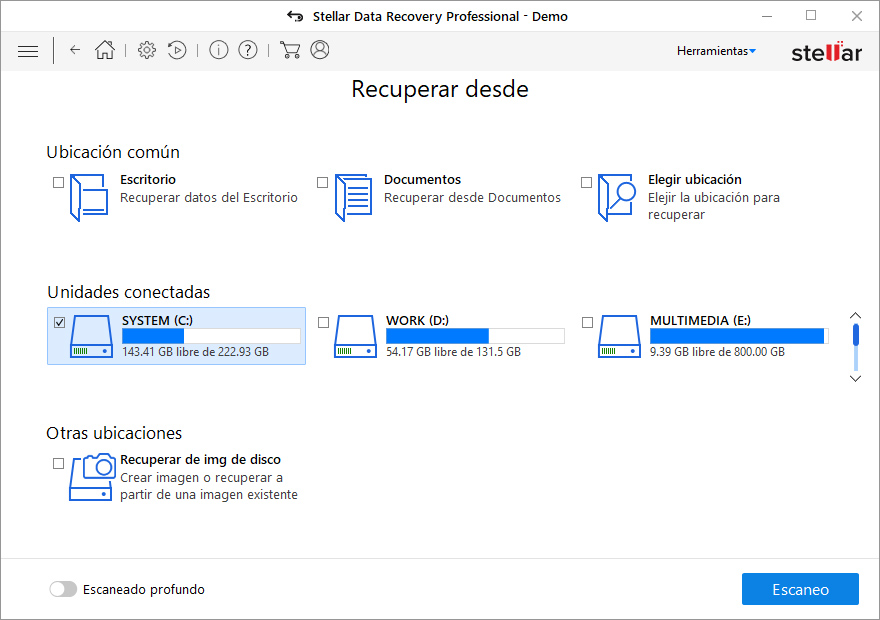

Es importante saber que el ransomware Cryptolocker crea copias de sus archivos y los encripta. Mientras tanto, los archivos originales se eliminan. Hay aplicaciones por ahí que pueden restaurar los datos eliminados. Puede utilizar herramientas como Stellar Data Recovery para este propósito. La versión más nueva del ransomware bajo consideración tiende a aplicar la supresión segura con varias sobrescritura, pero en cualquier caso, este método vale la pena intentarlo.

Es importante saber que el ransomware Cryptolocker crea copias de sus archivos y los encripta. Mientras tanto, los archivos originales se eliminan. Hay aplicaciones por ahí que pueden restaurar los datos eliminados. Puede utilizar herramientas como Stellar Data Recovery para este propósito. La versión más nueva del ransomware bajo consideración tiende a aplicar la supresión segura con varias sobrescritura, pero en cualquier caso, este método vale la pena intentarlo.

Descargar Stellar Data Recovery

Solución 2: hacer uso de copias de seguridad

En primer lugar, esta es una gran manera de recuperar sus archivos. Sin embargo, sólo es aplicable si ha realizado copias de seguridad de la información almacenada en su máquina. Si es así, no deje de beneficiarse de su previsión.

Solución 3: Utilizar copias de volumen de sombra

En caso de que no lo supiera, el sistema operativo crea las llamadas copias de volumen de sombra de cada archivo, siempre y cuando la restauración del sistema esté activada en el equipo. A medida que se crean puntos de restauración a intervalos especificados, también se generan instantáneas de los archivos a medida que aparecen en ese momento. Tenga en cuenta que este método no garantiza la recuperación de las últimas versiones de sus archivos. Sin duda merece la pena un tiro. Este flujo de trabajo es factible de dos maneras: manualmente y mediante el uso de una solución automática. Primero echemos un vistazo al proceso manual.

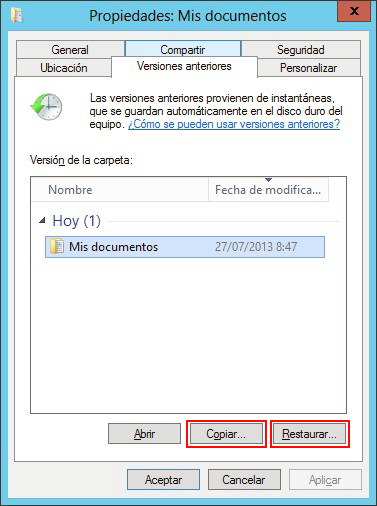

- Utiliza las Versiones anteriores

El sistema operativo de Windows proporciona una opción integrada de recuperar versiones anteriores de los archivos. Que también puede aplicarse a las carpetas. Simplemente haz clic derecho sobre un archivo o carpeta, selecciona Propiedades y pulsa la pestaña llamada Versiones anteriores. Dentro del área de versiones, verás la lista de copias de seguridad del archivo / carpeta, con su tiempo respectivo y con la indicación de la fecha. Selecciona la última entrada y haz clic en Copiar si deseas restaurar el objeto en una nueva ubicación que puedas especificar. Si haces clic en el botón de Restaurar, el elemento será restaurado a su ubicación original.

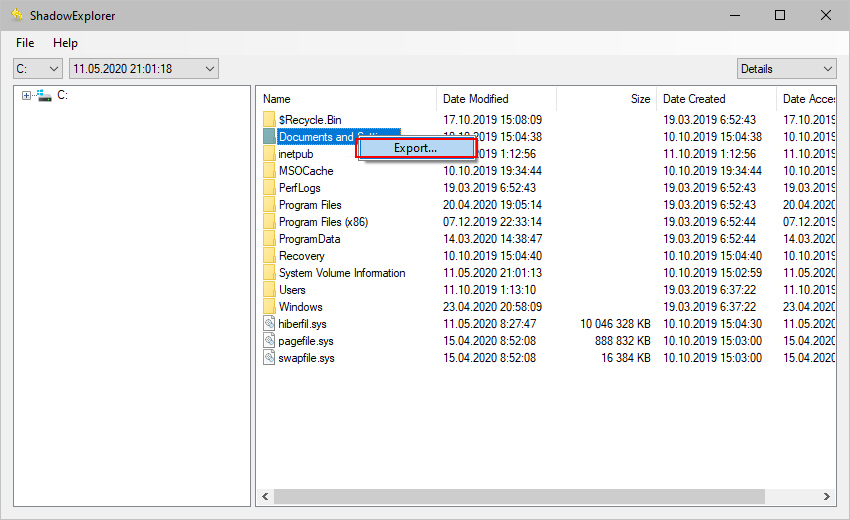

- Aplicar la herramienta ShadowExplorer

Este recurso te permite restaurar las versiones anteriores de los archivos y carpetas en un modo automático en vez de hacerlo manualmente. Para hacer esto, descarga e instala la aplicación the ShadowExplorer. Después de ejecutarla, selecciona el nombre de la unidad y la fecha en que se crearon las versiones del archivo. Haz clic derecho en la carpeta o el archivo de tu interés y selecciona la opción Export. Después, simplemente especifica la ubicación en la que los datos deben ser restaurados.

Verificar si el ramsomware CryptoLocker ha sido eliminado completamente

Una vez más, la eliminación de malware por sí sola no conduce a la descifrado de sus archivos personales. Los métodos de restauración de datos resaltados anteriormente pueden o no hacer el truco, pero el propio ransomware no pertenece dentro de su computadora. Por cierto, a menudo viene con otros programas maliciosos, por lo que definitivamente tiene sentido para escanear repetidamente el sistema con software de seguridad automática para asegurarse de que no queden restos dañinos de este virus y amenazas asociadas dentro del Registro de Windows y otras ubicaciones.