El hecho de que un programa de computador se autodenomine Crypt0L0cker habla de que si ha llegado a cifrar tus archivos personales es un percance terrible. Para empezar, el ransomware no bromea cuando dice tales declaraciones. En segundo lugar, comprar los datos descifrados parece ser el único método aplicable para obtener nuevamente los datos. Este post explicará y asesorará sobre la anatomía de este malware y sobre la restauración de los archivos cifrados sin ceder a la extorsión.

Las primeras muestras de Crypt0L0cker fueron descubiertas a finales de la primavera de este año, y el virus ha pasado desde entonces por altas y bajas. A pesar de esta inestabilidad operativa, aún sigue a flote y su infraestructura maliciosa parece seguir evolucionando. Esta infección tiene un gran parecido a TorrentLocker, un ransomware que alguna vez dominó y que infectó a decenas de miles de máquinas en todo el mundo en un lapso de tiempo bastante corto. Su actualización tiene pocos cambios significativos, a excepción del nombre que le presenta a las víctimas y también tiene una serie de restricciones geográficas aplicadas en principios de la campaña, donde se dirigen sólo a los usuarios fuera de los Estados Unidos. En esencia la estrategia no varía: el virus cifra sigilosamente los archivos personales del propietario del computador y luego revela las recomendaciones de pago del rescate para que la información pueda ser descifrada.

El lado oscuro en la ingeniería social es el truco favorito de los estafadores: inducir un mal ejecutable en las computadoras. Particularmente, Crypt0L0cker se distribuye con mensajes de correo electrónico engañosos diseñados para aparecer como si fueran enviados por instituciones oficiales gubernamentales u otros. Estos pueden incluir avisos falsos de violación de tráfico y notificaciones de órdenes que contienen archivos adjuntos ZIP, que en realidad contienen el ransomware. Una técnica más reciente es el truco de la oficina de correos, donde las personas reciben mensajes con enlaces para rastrear el estado del envío o para programar el envío a una fecha posterior, pero una vez que se hace clic a estos enlaces, el código malicioso es ejecutado inmediatamente en el ordenador.

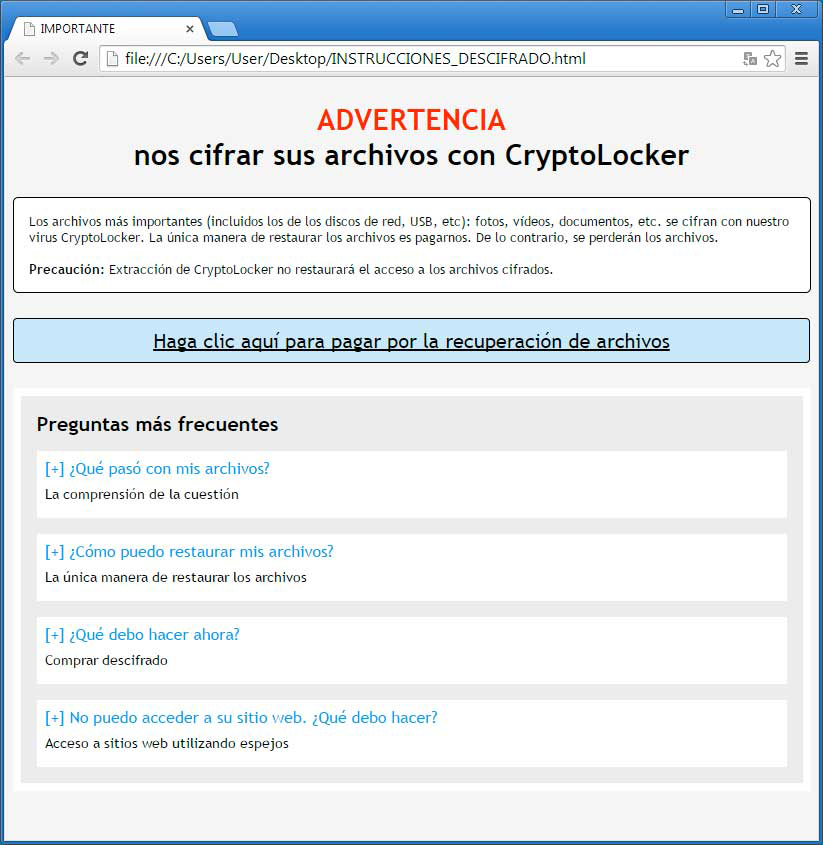

La siguiente fase es escanear discretamente todos los volúmenes del disco duro por archivos con extensiones populares, aunque los virus no están realmente interesados en los archivos obligatorios para el funcionamiento normal del sistema operativo. Los archivos seleccionados son luego encriptados con un patrón de criptografía asimétrica, lo que significa que la clave privada y pública es el requisito previo para el descifrado. La parte esencial de estos datos obligatorios es mantenerlos fuera de la computadora y que no se puedan recuperar hasta cumplir las exigencias de Crypt0L0cker. Los detalles del rescate de datos se muestran al usuario que ha sido atacado en forma de un archivo txt o html llamado INSTRUCCIONES_DESCIFRADO. Le proporcionan a la víctima un hipervínculo a su página de Comprar Descifrado, a la cual solo se puede acceder a través de la red Tor. El rescate que debe pagarse asciende a 2,95 BTC, o alrededor de 600 EUR, y se duplica al menos que el usuario envíe el pago dentro de un plazo de 96 horas.

El algoritmo RSA-2048 manejado por Crypt0L0cker es imposible pasarlo por alto o se romperá, pero esto no significa necesariamente que acceder al rescate es la única manera de recuperar los archivos robados, de los cuales cada uno ha sido adjuntado con el sufijo “encrypted”. Hay un par de soluciones que pueden contribuir con la restauración de los datos. Eliminar el ransomware es sólo una parte de la solución pero no soluciona el problema por completo. Para evitar este tipo de ataques en el futuro, asegúrate de abstenerte a abrir archivos adjuntos y hacer clic en enlaces de correos electrónicos dudosos. Y ciertamente, mantener copias de seguridad de tus archivos en la nube es la principal precaución en escenarios como este.

¿Cómo eliminar el ransomware Crypt0L0cker?

Eliminación Automática de Crypt0L0cker

La exterminación de este ramsomware puede conseguirse de forma efectiva con un software de seguridad de confianza. Atenerse a la técnica de limpieza automática asegura que todos los componentes de la infección son eliminados completamente de su sistema.

- y haga que su PC sea comprobado en busca de objetos maliciosos, seleccionando la opción .

- El escaneo mostrará una lista de elementos detectados. Haga clic en Solucionar Amenazas para hacer que el virus y las infecciones relacionadas sean eliminadas de su sistema. Completar esta fase del proceso de limpieza probablemente lleve a la erradicación total de la plaga apropiadamente. Ahora se enfrenta a una dificultad mayor – intentar recuperar sus datos.

¿Cómo restaurar archivos cifrados por Crypt0L0cker?

Solución 1: Utilizar software recuperador de archivos

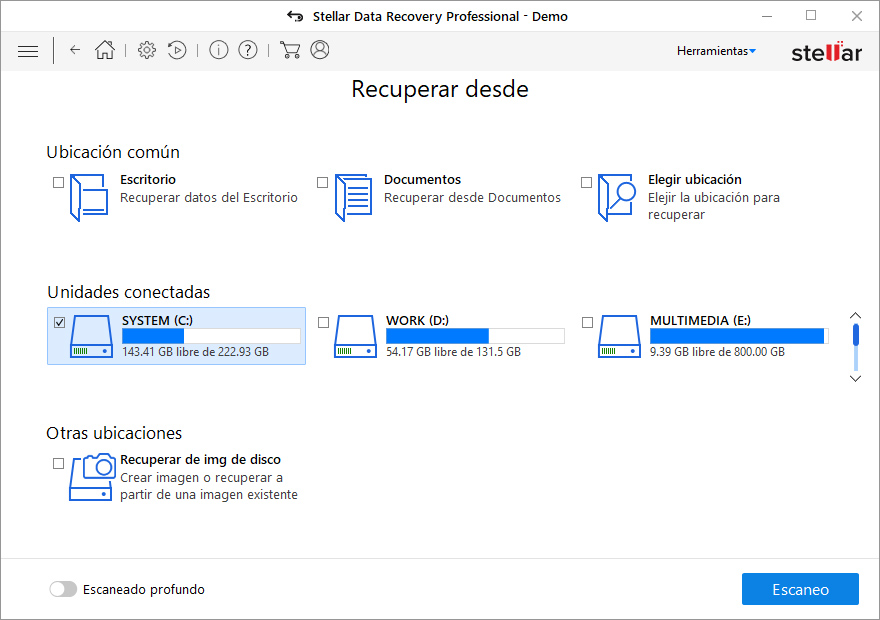

Es importante saber que el ransomware Crypt0L0cker crea copias de sus archivos y los encripta. Mientras tanto, los archivos originales se eliminan. Hay aplicaciones por ahí que pueden restaurar los datos eliminados. Puede utilizar herramientas como Stellar Data Recovery para este propósito. La versión más nueva del ransomware bajo consideración tiende a aplicar la supresión segura con varias sobrescritura, pero en cualquier caso, este método vale la pena intentarlo.

Es importante saber que el ransomware Crypt0L0cker crea copias de sus archivos y los encripta. Mientras tanto, los archivos originales se eliminan. Hay aplicaciones por ahí que pueden restaurar los datos eliminados. Puede utilizar herramientas como Stellar Data Recovery para este propósito. La versión más nueva del ransomware bajo consideración tiende a aplicar la supresión segura con varias sobrescritura, pero en cualquier caso, este método vale la pena intentarlo.

Descargar Stellar Data Recovery

Solución 2: hacer uso de copias de seguridad

En primer lugar, esta es una gran manera de recuperar sus archivos. Sin embargo, sólo es aplicable si ha realizado copias de seguridad de la información almacenada en su máquina. Si es así, no deje de beneficiarse de su previsión.

Solución 3: Utilizar copias de volumen de sombra

En caso de que no lo supiera, el sistema operativo crea las llamadas copias de volumen de sombra de cada archivo, siempre y cuando la restauración del sistema esté activada en el equipo. A medida que se crean puntos de restauración a intervalos especificados, también se generan instantáneas de los archivos a medida que aparecen en ese momento. Tenga en cuenta que este método no garantiza la recuperación de las últimas versiones de sus archivos. Sin duda merece la pena un tiro. Este flujo de trabajo es factible de dos maneras: manualmente y mediante el uso de una solución automática. Primero echemos un vistazo al proceso manual.

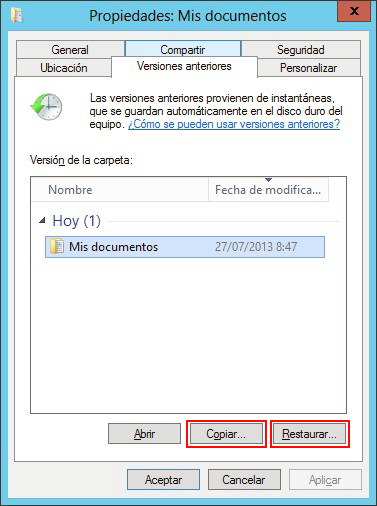

- Utiliza las Versiones anteriores

El sistema operativo de Windows proporciona una opción integrada de recuperar versiones anteriores de los archivos. Que también puede aplicarse a las carpetas. Simplemente haz clic derecho sobre un archivo o carpeta, selecciona Propiedades y pulsa la pestaña llamada Versiones anteriores. Dentro del área de versiones, verás la lista de copias de seguridad del archivo / carpeta, con su tiempo respectivo y con la indicación de la fecha. Selecciona la última entrada y haz clic en Copiar si deseas restaurar el objeto en una nueva ubicación que puedas especificar. Si haces clic en el botón de Restaurar, el elemento será restaurado a su ubicación original.

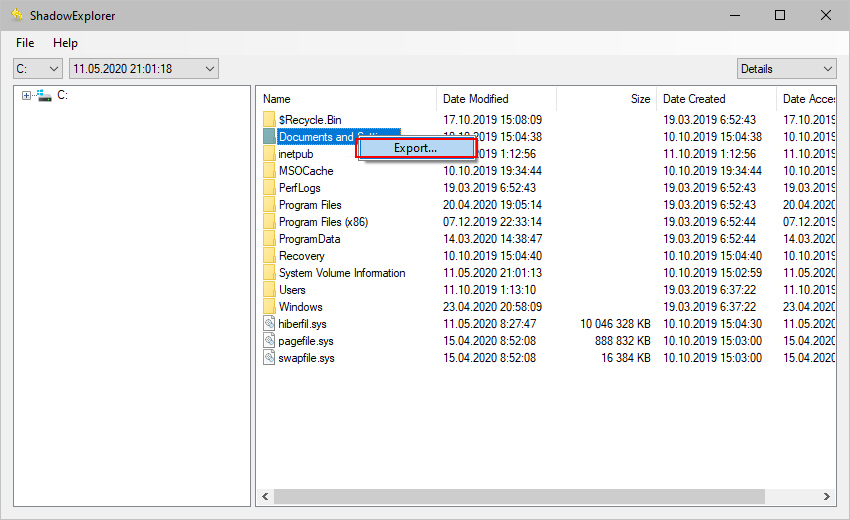

- Aplicar la herramienta ShadowExplorer

Este recurso te permite restaurar las versiones anteriores de los archivos y carpetas en un modo automático en vez de hacerlo manualmente. Para hacer esto, descarga e instala la aplicación the ShadowExplorer. Después de ejecutarla, selecciona el nombre de la unidad y la fecha en que se crearon las versiones del archivo. Haz clic derecho en la carpeta o el archivo de tu interés y selecciona la opción Export. Después, simplemente especifica la ubicación en la que los datos deben ser restaurados.

Verifica si el Crypt0L0cker ransomware ha sido eliminado completamente

Una vez más, la eliminación de malware por sí sola no conduce a la descifrado de sus archivos personales. Los métodos de restauración de datos resaltados anteriormente pueden o no hacer el truco, pero el propio ransomware no pertenece dentro de su computadora. Por cierto, a menudo viene con otros programas maliciosos, por lo que definitivamente tiene sentido para escanear repetidamente el sistema con software de seguridad automática para asegurarse de que no queden restos dañinos de este virus y amenazas asociadas dentro del Registro de Windows y otras ubicaciones.