La comunidad IT de seguridad parece que está siendo testigo de un brote de un nuevo archivo a cifrar ransomware peligroso. Ha estado activo desde principios de abril, y la superficie de ataque se ha ampliado a miles de máquinas en todo el mundo durante menos de quince días. El análisis de sus patrones de código y de la actividad de Delphi es un tanto difícil en este punto, pero ya se puedo afirmar que la infección es una muestra creada probablemente de forma independiente. En un primer momento, sin embargo, hubo cierta controversia en cuanto a su posible afiliación con las razas conocidas como TeslaCrypt y CryptoWall, pero estos resultaron ser meras especulaciones. Sobre la base de las cadenas binarias obtenidos por los investigadores, el recién llegado se conoce como CryptXXX o CryptProjectXXX.

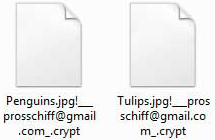

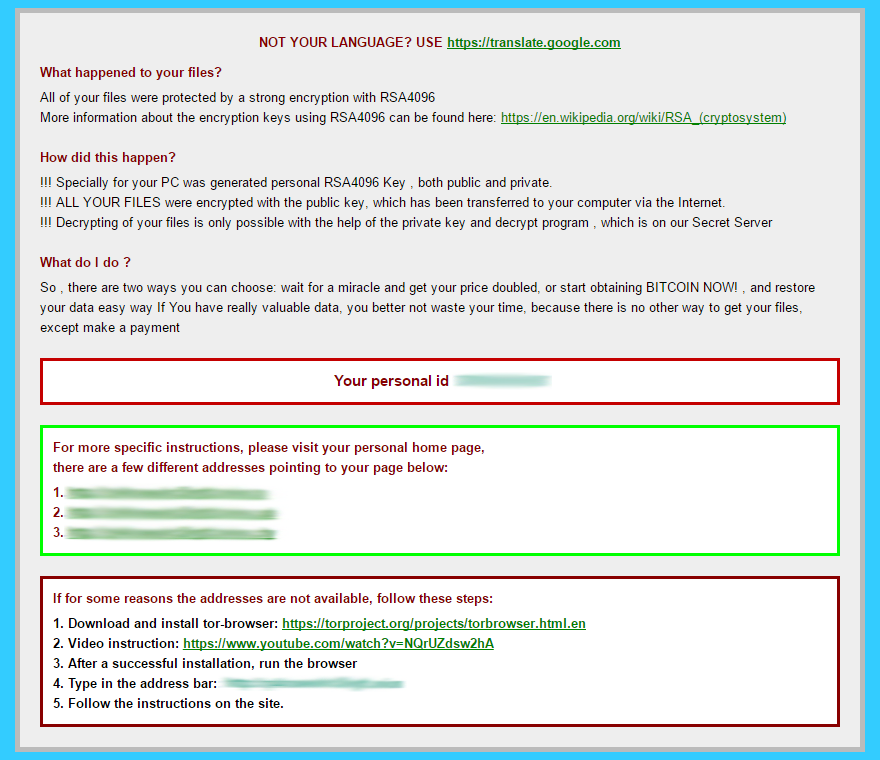

Aquí está una descripción rápida de los rasgos de esta muestra: se utiliza un sistema de cifrado indescifrable para cifrar los datos, anexa una extensión “.crypt” a los nombres de archivo de todos los elementos codificados, y crea documentos de instrucciones de rescate en tres formatos, a saber de_crypt_readme.txt, de_crypt_readme.bmp y de_crypt_readme.html.

Uno de los detalles interesantes sobre el ransomware .crypt es que la forma en que los usuarios caen víctimas no tiene lugar como un engaño adjunto en un correo electrónico. En este caso, la mayoría de las personas tienen este problema durante una sesión de video streaming. La prestación de vídeo en tiempo real es poco probable que cause problemas por sí mismo, por lo tanto, los anuncios patrocinados representan una fuente más probable del contagio. Los usuarios tienden a hacer clic lo interrumpe su evento deportivo o programa de televisión episodio favorito, sólo para obtener las ventanas emergentes fuera del camino. Este clic aparentemente inocuo puede desencadenar la rutina de ejecución ransomware mediante la reorientación de la persona a una página de alojamiento de un kit como el pescador exploit o el inicio de un proceso de descarga ofuscado. Los extorsionadores de Internet están, evidentemente, abriendo nuevos caminos en términos de propagación de malware.

Otra cosa inusual con respecto a este troyano es la ruta desde el que se lanza en un equipo infectado. A diferencia de otras cepas ransomware que en su mayoría van de AppData, LocalAppData o temporal, el proceso de la nueva amenaza .crypt se redujo a ProgramData. Es un archivo .dat cuyo nombre coincide con el identificador personal de la víctima se indica en las instrucciones de recuperación de_crypt_readme. Mientras tanto, CryptXXX también crea un nuevo archivo DLL en el directorio de la temperatura que se ejecuta con un retraso de una hora aproximadamente.

Cuando se inicia, la enfermedad se dirige tipos generalizados de archivos en volúmenes de unidades locales, unidades extraíbles y recursos compartidos de red. También recoge datos relacionados con la mensajería instantánea y clientes de correo. Por cierto, los mensajes de advertencia que se acompañan mencionar el estándar de cifrado RSA-4096, pero la longitud de las claves públicas y privadas es de hecho más pequeño. Eso es una especie de bombo intimidación extra que en realidad no cambia nada – la criptografía es extremadamente fuerte de todos modos.

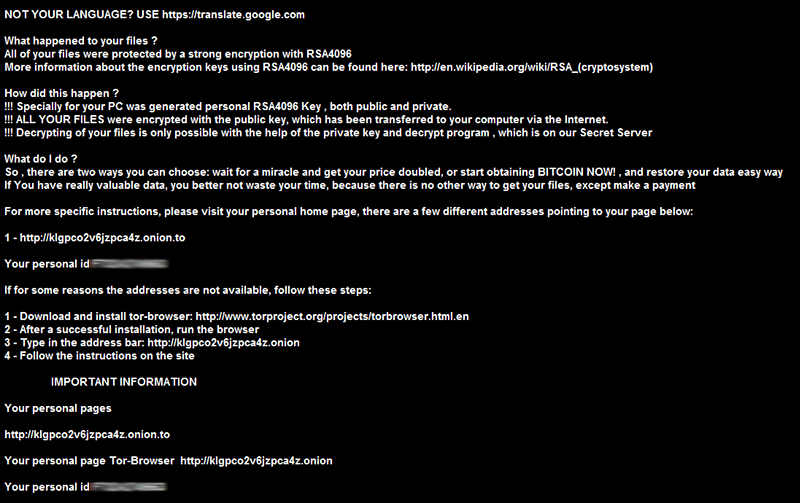

Algunos hechos reales ahora: el usuario afectado tiene que pagar 1,2 bitcoins, o 500 dólares, durante 96 horas ya que la infección comenzó originalmente se ejecuta en la estación de trabajo. Si se tarda en pagar, el rescate sube dos veces y es igual a 1000 USD. En caso de que el usuario hace enviar el dinero a través de varios idiomas “Descifrar Servicio” Tor (.onion) página, él o ella supuestamente puede descargar una aplicación de descifrador, lanzarlo, escanear la computadora para los archivos cifrados, y recuperarlos. De acuerdo con algunos informes de los usuarios, sin embargo, los delincuentes no cumplen sus promesas. Dadas las circunstancias, se recomienda probar las instantáneas de volumen truco, herramientas de recuperación de apalancamiento o restaurar los archivos de copia de seguridad.

¿Cómo eliminar del virus de archivos .crypt?

Retire ransomware .crypt con limpiador automático

La exterminación de este ramsomware puede conseguirse de forma efectiva con un software de seguridad de confianza. Atenerse a la técnica de limpieza automática asegura que todos los componentes de la infección son eliminados completamente de su sistema.

- y haga que su PC sea comprobado en busca de objetos maliciosos, seleccionando la opción .

- El escaneo mostrará una lista de elementos detectados. Haga clic en Solucionar Amenazas para hacer que el virus y las infecciones relacionadas sean eliminadas de su sistema. Completar esta fase del proceso de limpieza probablemente lleve a la erradicación total de la plaga apropiadamente. Ahora se enfrenta a una dificultad mayor – intentar recuperar sus datos.

Consigue cifrado *.crypt archivos de nuevo

Solución 1: Utilizar software recuperador de archivos

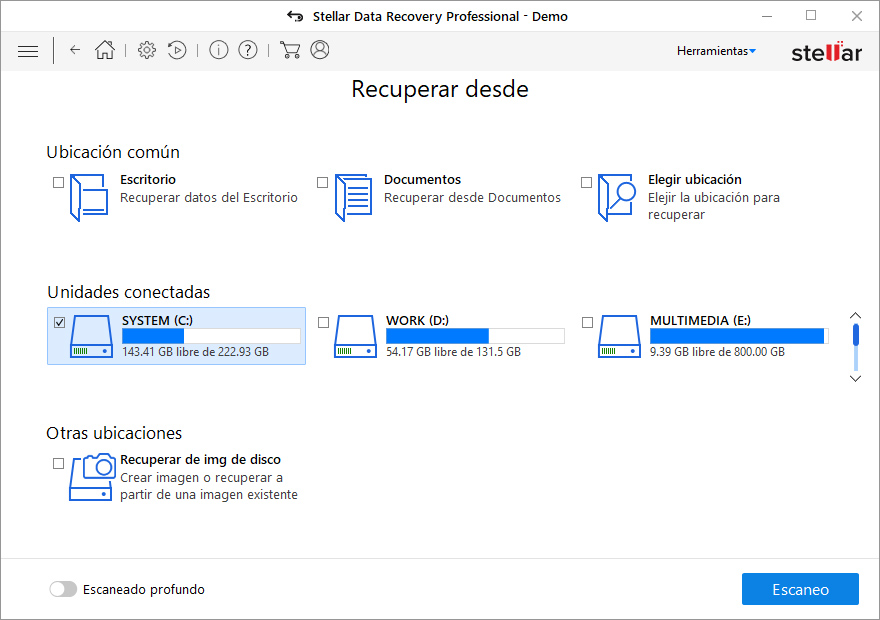

Es importante saber que el ransomware Crypt crea copias de sus archivos y los encripta. Mientras tanto, los archivos originales se eliminan. Hay aplicaciones por ahí que pueden restaurar los datos eliminados. Puede utilizar herramientas como Stellar Data Recovery para este propósito. La versión más nueva del ransomware bajo consideración tiende a aplicar la supresión segura con varias sobrescritura, pero en cualquier caso, este método vale la pena intentarlo.

Es importante saber que el ransomware Crypt crea copias de sus archivos y los encripta. Mientras tanto, los archivos originales se eliminan. Hay aplicaciones por ahí que pueden restaurar los datos eliminados. Puede utilizar herramientas como Stellar Data Recovery para este propósito. La versión más nueva del ransomware bajo consideración tiende a aplicar la supresión segura con varias sobrescritura, pero en cualquier caso, este método vale la pena intentarlo.

Descargar Stellar Data Recovery

Solución 2: hacer uso de copias de seguridad

En primer lugar, esta es una gran manera de recuperar sus archivos. Sin embargo, sólo es aplicable si ha realizado copias de seguridad de la información almacenada en su máquina. Si es así, no deje de beneficiarse de su previsión.

Solución 3: Utilizar copias de volumen de sombra

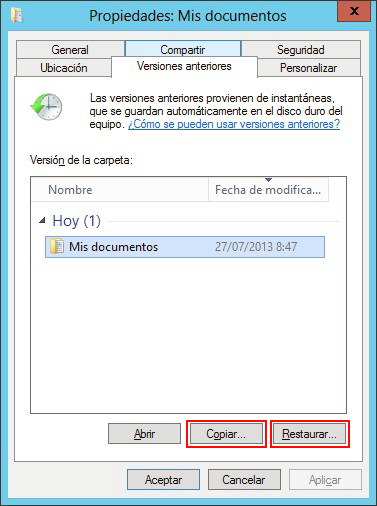

En caso de que no lo supiera, el sistema operativo crea las llamadas copias de volumen de sombra de cada archivo, siempre y cuando la restauración del sistema esté activada en el equipo. A medida que se crean puntos de restauración a intervalos especificados, también se generan instantáneas de los archivos a medida que aparecen en ese momento. Tenga en cuenta que este método no garantiza la recuperación de las últimas versiones de sus archivos. Sin duda merece la pena un tiro. Este flujo de trabajo es factible de dos maneras: manualmente y mediante el uso de una solución automática. Primero echemos un vistazo al proceso manual.

- Utiliza las Versiones anteriores

El sistema operativo de Windows proporciona una opción integrada de recuperar versiones anteriores de los archivos. Que también puede aplicarse a las carpetas. Simplemente haz clic derecho sobre un archivo o carpeta, selecciona Propiedades y pulsa la pestaña llamada Versiones anteriores. Dentro del área de versiones, verás la lista de copias de seguridad del archivo / carpeta, con su tiempo respectivo y con la indicación de la fecha. Selecciona la última entrada y haz clic en Copiar si deseas restaurar el objeto en una nueva ubicación que puedas especificar. Si haces clic en el botón de Restaurar, el elemento será restaurado a su ubicación original.

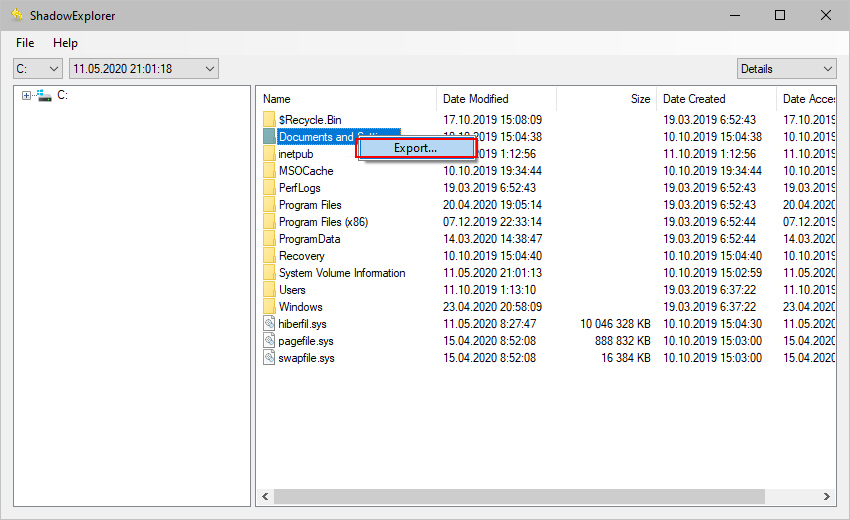

- Aplicar la herramienta ShadowExplorer

Este recurso te permite restaurar las versiones anteriores de los archivos y carpetas en un modo automático en vez de hacerlo manualmente. Para hacer esto, descarga e instala la aplicación the ShadowExplorer. Después de ejecutarla, selecciona el nombre de la unidad y la fecha en que se crearon las versiones del archivo. Haz clic derecho en la carpeta o el archivo de tu interés y selecciona la opción Export. Después, simplemente especifica la ubicación en la que los datos deben ser restaurados.

Verificar los posibles restos de ransomware Crypt

Una vez más, la eliminación de malware por sí sola no conduce a la descifrado de sus archivos personales. Los métodos de restauración de datos resaltados anteriormente pueden o no hacer el truco, pero el propio ransomware no pertenece dentro de su computadora. Por cierto, a menudo viene con otros programas maliciosos, por lo que definitivamente tiene sentido para escanear repetidamente el sistema con software de seguridad automática para asegurarse de que no queden restos dañinos de este virus y amenazas asociadas dentro del Registro de Windows y otras ubicaciones.