Una nueva y sofisticada variedad de ransomware llamada GandCrab ha estado causando estragos desde principios de febrero. Resultó ser revolucionario en la medida en que ha sido precursor en aceptar altcoins para rescates que ninguna otra familia de malware de chantaje ha utilizado antes. Además, tiene una rutina de distribución diversificada que sigue evolucionando.

¿Qué es el ransomware GandCrab?

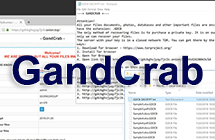

El GandCrab representa una nueva generación de Troyanos de rescate se caracteriza por una propagación bien orquestada, evasión antivirus avanzada, cifrado inmejorable y una sólida infraestructura de Comando y Control. Con la disminución general del predominio del ransomware en el ámbito del ciber-crimen desde finales del 2017, la aparición de un modelo de alta tecnología como este es todo un acontecimiento. Al momento de escribir estas líneas, los arquitectos de esta ola de extorsión han lanzado GandCrab v2.1. Casi no es diferente de la variante original, excepto que el flujo de trabajo de difusión se ha vuelto más flexible. Como antes, la última edición del culpable agrega la extensión .GDCB a los archivos encriptados y elimina un manual de rescate llamado GDCB-DECRYPT.txt.

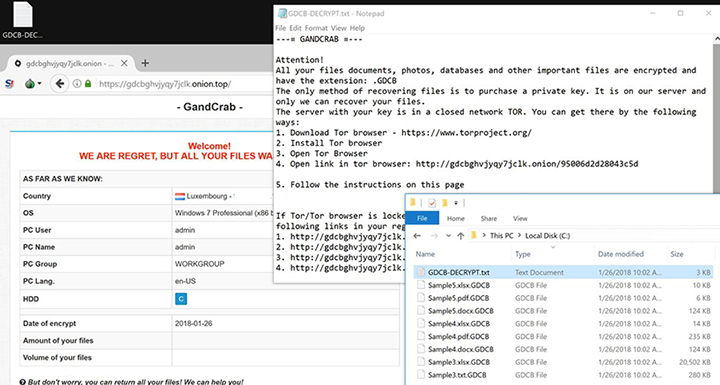

El ajuste en los métodos de distribución es concreto. Considerando que la versión anterior hizo los recorridos a través de los exploit kits, incluidos RIG y GrandSoft, la actual llega a las computadoras a través de correo no deseado. Aunque esto parece ser una reducción en la velocidad en términos de complejidad técnica, la tasa de éxito de la implementación de la carga útil probablemente ha crecido. Los adversarios aprovechan una botnet para enviar correo masivo a las posibles víctimas. Los correos electrónicos de phishing que son enviados, simulan ser recibos, con el asunto “Receipt Feb-[números aleatorios]”. El cuerpo del mensaje es prosaico y dice: “Document attached”.

La trampa se trata de los archivos adjuntos camuflados como un archivo PDF. Una vez que un destinatario lo abre, acaba en una pantalla con un captcha donde se supone que debe ponerse una marca de verificación para confirmar que no es un robot. Luego, el objeto PDF malvado descarga un archivo de Microsoft Word trampa de la página web butcaketforthen.com y lo carga. Después, aparece un aviso de “Protected View” corriente en el que se le solicita a la víctima que permita la edición y, por lo tanto, ejecute las macros de Office. Las macros maliciosas, a su vez, descargan y activan un script de PowerShell que completa la cadena de infección y ejecuta el binario del ransomware de GandCrab en el host de destino.

El programa perpetrador primero cruza las particiones del disco duro de la máquina contaminada, las unidades extraíbles y los recursos compartidos de red en busca de datos potencialmente valiosos. Antes de cifrar los elementos detectados, termina múltiples procesos que pueden actualmente estar utilizando algunos de los posibles archivos de rehenes en ese. También determina la dirección IP y la ubicación geográfica de la víctima para mostrar esta información en su página de servicio de descifrado más adelante. Habiendo recibido una clave de encriptación pública de su servidor C2, el GandCrab realiza el trabajo de paralización de datos mediante el algoritmo criptográfico asimétrico RSA.

Un subproducto importante de este archivo distorsionado, aparte de la denegación de acceso, es la concatenación de la cadena .GDCB a cada entrada codificada. El ransomware también deja su documento de recuperación, GDCB-DECRYPT.txt, en carpetas con datos rehenes y también coloca una copia en el escritorio. En última instancia, se instruye a la víctima para que visite la página “GandCrab Decryptor”. Es un recurso oculto Tor diseñado para procesar los pagos de rescate. La infección exige 1.54 Dash, una forma de criptomoneda que usan por primera vez, los fabricantes de ransomware. No importa qué tan grande sea la tentación de pagarle a los ciberdelincuentes, recupere los datos y continúe con su día, pero primero asegúrese de probar todo lo demás. Comience con los pasos a continuación para eliminar el ransomware de GandCrab y compruebe si los análisis forenses pueden ser útiles en términos de recuperación de datos.

¿Cómo remover del ransomware GandCrab?

Eliminación automática del virus con la extensión .GDCB

La exterminación de este ramsomware puede conseguirse de forma efectiva con un software de seguridad de confianza. Atenerse a la técnica de limpieza automática asegura que todos los componentes de la infección son eliminados completamente de su sistema.

- y haga que su PC sea comprobado en busca de objetos maliciosos, seleccionando la opción .

- El escaneo mostrará una lista de elementos detectados. Haga clic en Solucionar Amenazas para hacer que el virus y las infecciones relacionadas sean eliminadas de su sistema. Completar esta fase del proceso de limpieza probablemente lleve a la erradicación total de la plaga apropiadamente. Ahora se enfrenta a una dificultad mayor – intentar recuperar sus datos.

Métodos para restaurar los archivos .GDCB cifrados

Solución 1: Utilizar software recuperador de archivos

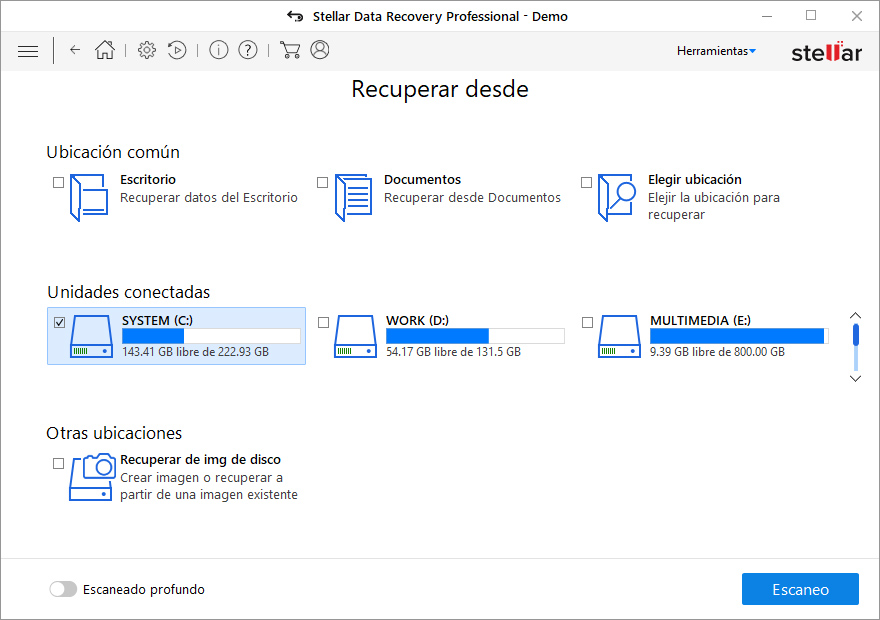

Es importante saber que el ransomware GandCrab crea copias de sus archivos y los encripta. Mientras tanto, los archivos originales se eliminan. Hay aplicaciones por ahí que pueden restaurar los datos eliminados. Puede utilizar herramientas como Stellar Data Recovery para este propósito. La versión más nueva del ransomware bajo consideración tiende a aplicar la supresión segura con varias sobrescritura, pero en cualquier caso, este método vale la pena intentarlo.

Es importante saber que el ransomware GandCrab crea copias de sus archivos y los encripta. Mientras tanto, los archivos originales se eliminan. Hay aplicaciones por ahí que pueden restaurar los datos eliminados. Puede utilizar herramientas como Stellar Data Recovery para este propósito. La versión más nueva del ransomware bajo consideración tiende a aplicar la supresión segura con varias sobrescritura, pero en cualquier caso, este método vale la pena intentarlo.

Descargar Stellar Data Recovery

Solución 2: hacer uso de copias de seguridad

En primer lugar, esta es una gran manera de recuperar sus archivos. Sin embargo, sólo es aplicable si ha realizado copias de seguridad de la información almacenada en su máquina. Si es así, no deje de beneficiarse de su previsión.

Solución 3: Utilizar copias de volumen de sombra

En caso de que no lo supiera, el sistema operativo crea las llamadas copias de volumen de sombra de cada archivo, siempre y cuando la restauración del sistema esté activada en el equipo. A medida que se crean puntos de restauración a intervalos especificados, también se generan instantáneas de los archivos a medida que aparecen en ese momento. Tenga en cuenta que este método no garantiza la recuperación de las últimas versiones de sus archivos. Sin duda merece la pena un tiro. Este flujo de trabajo es factible de dos maneras: manualmente y mediante el uso de una solución automática. Primero echemos un vistazo al proceso manual.

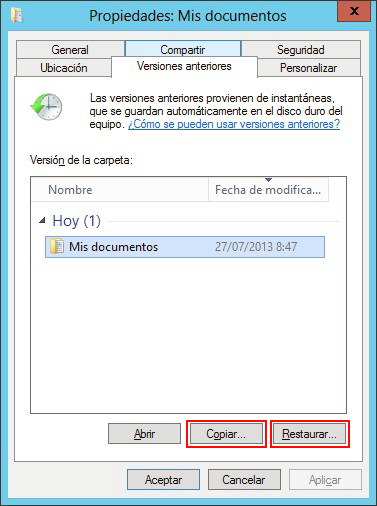

- Utiliza las Versiones anteriores

El sistema operativo de Windows proporciona una opción integrada de recuperar versiones anteriores de los archivos. Que también puede aplicarse a las carpetas. Simplemente haz clic derecho sobre un archivo o carpeta, selecciona Propiedades y pulsa la pestaña llamada Versiones anteriores. Dentro del área de versiones, verás la lista de copias de seguridad del archivo / carpeta, con su tiempo respectivo y con la indicación de la fecha. Selecciona la última entrada y haz clic en Copiar si deseas restaurar el objeto en una nueva ubicación que puedas especificar. Si haces clic en el botón de Restaurar, el elemento será restaurado a su ubicación original.

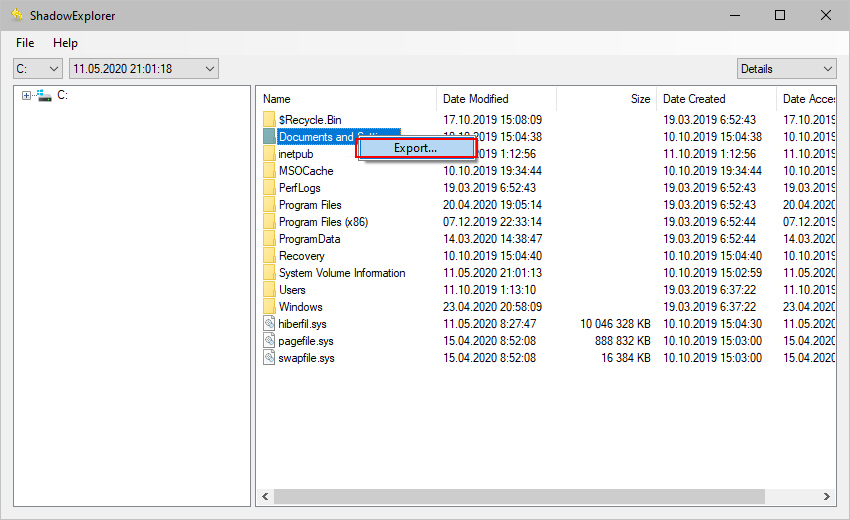

- Aplicar la herramienta ShadowExplorer

Este recurso te permite restaurar las versiones anteriores de los archivos y carpetas en un modo automático en vez de hacerlo manualmente. Para hacer esto, descarga e instala la aplicación the ShadowExplorer. Después de ejecutarla, selecciona el nombre de la unidad y la fecha en que se crearon las versiones del archivo. Haz clic derecho en la carpeta o el archivo de tu interés y selecciona la opción Export. Después, simplemente especifica la ubicación en la que los datos deben ser restaurados.

Compruebe si se ha eliminado completamente el ransomware GandCrab

Una vez más, la eliminación de malware por sí sola no conduce a la descifrado de sus archivos personales. Los métodos de restauración de datos resaltados anteriormente pueden o no hacer el truco, pero el propio ransomware no pertenece dentro de su computadora. Por cierto, a menudo viene con otros programas maliciosos, por lo que definitivamente tiene sentido para escanear repetidamente el sistema con software de seguridad automática para asegurarse de que no queden restos dañinos de este virus y amenazas asociadas dentro del Registro de Windows y otras ubicaciones.