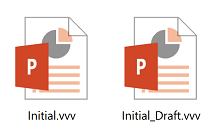

El troyano de rescate conocido como TeslaCrypt tiene una nueva característica en el curso de la última actualización, ahora asigna una extensión ‘.vvv’ a todos los nombres de archivos cifrados.

Los síntomas básicos de un asalto ransomware son bastante uniformes, independientemente de la raza de la infección: los archivos de la víctima se congelan debido al cripto que se aplica a los mismos; los documentos de la nota de rescate consiguen mostrarse para instruir a la persona sobre las medidas de recuperación; y una cierta cantidad de Bitcoins son extorsionados a cambio de los datos. Con ese conjunto estático de características en su lugar, cada muestra consiste en una serie de valores de las variables cuando va por este camino bien trillado, tales como el tipo de algoritmo de cifrado, el nombre de documentos que sostienen las instrucciones de pago, y la manera en que el aspecto de los archivos codificados ‘es modificado. La reciente octava iteración de TeslaCrypt ransomware, distorsiona todos los documentos afectados, hojas de cálculo, imágenes, películas y archivos mediante la alteración de sus extensiones a .vvv, que sigue el marcador de formato original.

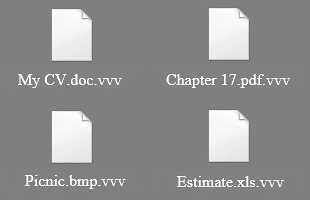

Las consecuencias de esta contaminación suponen también el lanzamiento de instrucciones de rescate en forma de how_recover + *. Txt y objetos .html en las carpetas cuyos contenidos han sido cifrado y en el escritorio. A diferencia de la gran mayoría de sus homólogos, TeslaCrypt utiliza el estándar AES para que los datos sean inaccesibles, mientras que los virus más extendidos como CryptoWall y Crypt0L0cker han estado empleando RSA-2048 en su lugar. Aunque el estándar de cifrado avanzado se considera que es más débil que el segundo sistema de cifrado de clave pública, todavía es lo suficientemente fuerte como para asegurar que las víctimas no son capaces de prescindir de ello. La suma del rescate es actualmente alrededor de 500 USD o, para ser más específicos, el equivalente Bitcoin de esta cantidad. Con el fin de enviarlo, el usuario debe hacer clic en el enlace de términos de referencia personal que redirige al sitio del Servicio descifrado con la funcionalidad de procesamiento respectiva.

El malware podría permitir a la víctima realizar una prueba de una sola vez para descifrar el servicio de forma gratuita, pero ese no es el caso con todas las versiones. Lo que hace que toda la campaña sea todavía más confusa es el hecho de que algunas variantes de TeslaCrypt pueden enmascararse como el CryptoWall antes mencionado, mientras que el relleno de tecnología sigue siendo básicamente el mismo. De donde el usuario se encuentra, sin embargo, esta discrepancia no hace mucha diferencia, ya que todavía se ven obligados a pagar o buscar soluciones alternativas.

La distribución de esta muestra cuenta aún con el respaldo de la ingeniería social. Los usuarios sin saberlo, activan la carga útil al abrir un archivo adjunto que va con un correo electrónico de phishing. Estos mensajes se parecen a los informes de tráfico real de violación, facturas, hojas de vida o notificaciones de envío. Los archivos ZIP cerrados en ellos albergan una rutina oculta que furtivamente infecta el ordenador. Entra en el disco duro y luego se escanea con una lista de extensiones de archivo para que todos satisfagan los criterios preestablecidos para procesar con el algoritmo de cifrado. Un par de técnicas de solución de problemas que hay que probar se proporcionan en la siguiente parte de la publicación, muy probablemente ayudando a los usuarios infectados en la restauración de su información.

¿Cómo eliminar del virus de archivos .vvv?

Eliminación automática del virus de archivos .vvv

La exterminación de este ramsomware puede conseguirse de forma efectiva con un software de seguridad de confianza. Atenerse a la técnica de limpieza automática asegura que todos los componentes de la infección son eliminados completamente de su sistema.

- y haga que su PC sea comprobado en busca de objetos maliciosos, seleccionando la opción .

- El escaneo mostrará una lista de elementos detectados. Haga clic en Solucionar Amenazas para hacer que el virus y las infecciones relacionadas sean eliminadas de su sistema. Completar esta fase del proceso de limpieza probablemente lleve a la erradicación total de la plaga apropiadamente. Ahora se enfrenta a una dificultad mayor – intentar recuperar sus datos.

Recuperar archivos bloqueados por el ransomware

Solución 1: Utilizar software recuperador de archivos

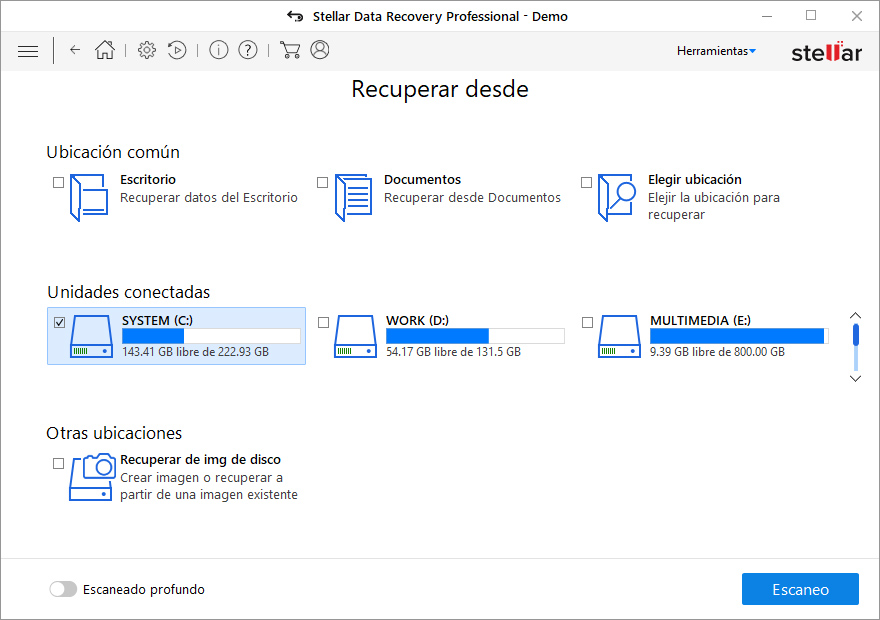

Es importante saber que el ransomware TeslaCrypt crea copias de sus archivos y los encripta. Mientras tanto, los archivos originales se eliminan. Hay aplicaciones por ahí que pueden restaurar los datos eliminados. Puede utilizar herramientas como Stellar Data Recovery para este propósito. La versión más nueva del ransomware bajo consideración tiende a aplicar la supresión segura con varias sobrescritura, pero en cualquier caso, este método vale la pena intentarlo.

Es importante saber que el ransomware TeslaCrypt crea copias de sus archivos y los encripta. Mientras tanto, los archivos originales se eliminan. Hay aplicaciones por ahí que pueden restaurar los datos eliminados. Puede utilizar herramientas como Stellar Data Recovery para este propósito. La versión más nueva del ransomware bajo consideración tiende a aplicar la supresión segura con varias sobrescritura, pero en cualquier caso, este método vale la pena intentarlo.

Descargar Stellar Data Recovery

Solución 2: hacer uso de copias de seguridad

En primer lugar, esta es una gran manera de recuperar sus archivos. Sin embargo, sólo es aplicable si ha realizado copias de seguridad de la información almacenada en su máquina. Si es así, no deje de beneficiarse de su previsión.

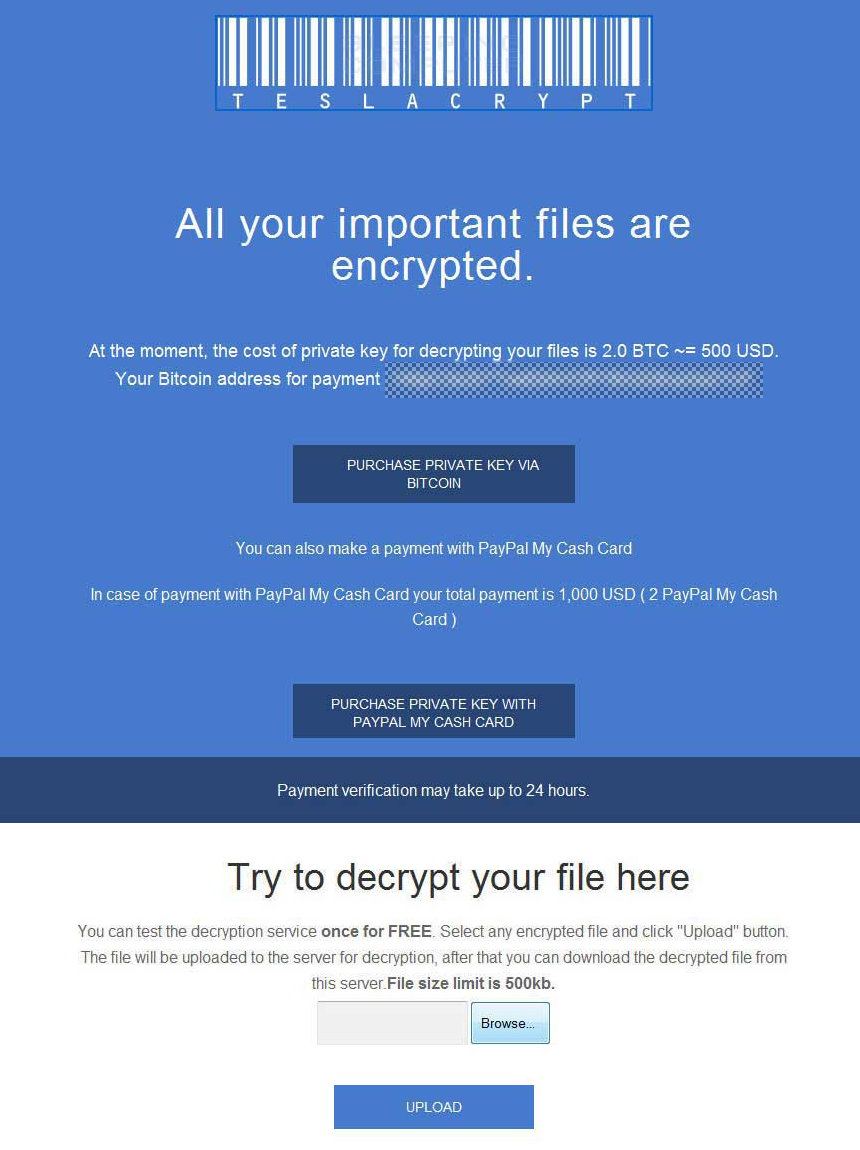

Solución 3: Utilizar copias de volumen de sombra

En caso de que no lo supiera, el sistema operativo crea las llamadas copias de volumen de sombra de cada archivo, siempre y cuando la restauración del sistema esté activada en el equipo. A medida que se crean puntos de restauración a intervalos especificados, también se generan instantáneas de los archivos a medida que aparecen en ese momento. Tenga en cuenta que este método no garantiza la recuperación de las últimas versiones de sus archivos. Sin duda merece la pena un tiro. Este flujo de trabajo es factible de dos maneras: manualmente y mediante el uso de una solución automática. Primero echemos un vistazo al proceso manual.

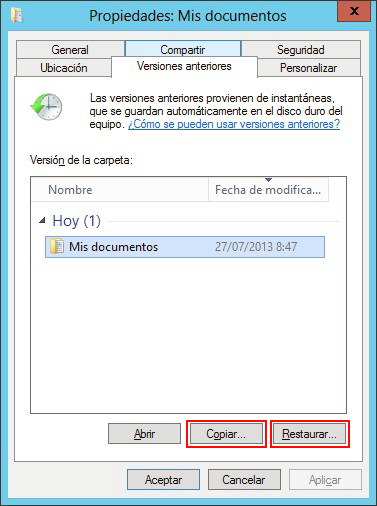

- Utiliza las Versiones anteriores

El sistema operativo de Windows proporciona una opción integrada de recuperar versiones anteriores de los archivos. Que también puede aplicarse a las carpetas. Simplemente haz clic derecho sobre un archivo o carpeta, selecciona Propiedades y pulsa la pestaña llamada Versiones anteriores. Dentro del área de versiones, verás la lista de copias de seguridad del archivo / carpeta, con su tiempo respectivo y con la indicación de la fecha. Selecciona la última entrada y haz clic en Copiar si deseas restaurar el objeto en una nueva ubicación que puedas especificar. Si haces clic en el botón de Restaurar, el elemento será restaurado a su ubicación original.

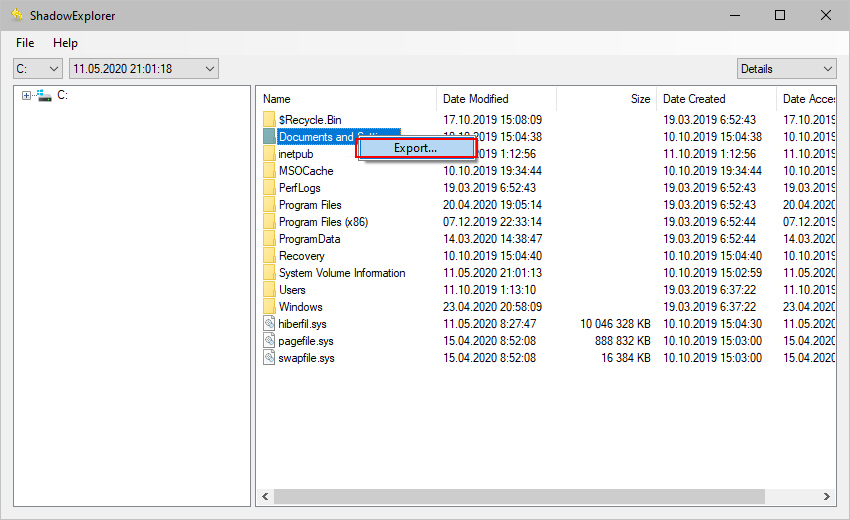

- Aplicar la herramienta ShadowExplorer

Este recurso te permite restaurar las versiones anteriores de los archivos y carpetas en un modo automático en vez de hacerlo manualmente. Para hacer esto, descarga e instala la aplicación the ShadowExplorer. Después de ejecutarla, selecciona el nombre de la unidad y la fecha en que se crearon las versiones del archivo. Haz clic derecho en la carpeta o el archivo de tu interés y selecciona la opción Export. Después, simplemente especifica la ubicación en la que los datos deben ser restaurados.

¿El problema se ha marchado? Compruebe y vea

Una vez más, la eliminación de malware por sí sola no conduce a la descifrado de sus archivos personales. Los métodos de restauración de datos resaltados anteriormente pueden o no hacer el truco, pero el propio ransomware no pertenece dentro de su computadora. Por cierto, a menudo viene con otros programas maliciosos, por lo que definitivamente tiene sentido para escanear repetidamente el sistema con software de seguridad automática para asegurarse de que no queden restos dañinos de este virus y amenazas asociadas dentro del Registro de Windows y otras ubicaciones.